Difference between revisions of "OpenVPN Bridge/fr"

(→Bogues) |

|||

| (23 intermediate revisions by the same user not shown) | |||

| Line 13: | Line 13: | ||

Le Serveur KOOZALI versions 7.4 (obsolète), 8 (obsolète) et 9 disposent d’une contribution de Firewall Services permettant d’obtenir un serveur [http://openvpn.net OpenVPN] utilisable facilement, avec une page d'administration dans le gestionnaire du serveur. | Le Serveur KOOZALI versions 7.4 (obsolète), 8 (obsolète) et 9 disposent d’une contribution de Firewall Services permettant d’obtenir un serveur [http://openvpn.net OpenVPN] utilisable facilement, avec une page d'administration dans le gestionnaire du serveur. | ||

{{Note box|type=Note :|cette page ne comporte pas la traduction de la totalité de la page en anglais. Par contre, il y a des paragraphes qui ne figurent pas dans la version anglaise.}} | {{Note box|type=Note :|cette page ne comporte pas la traduction de la totalité de la page en anglais. Par contre, il y a des paragraphes qui ne figurent pas dans la version anglaise.}} | ||

| + | === Conditions requises === | ||

| + | *Vous devez installer et activer la contribution [[BridgeInterface/fr|bridge-interface]]. | ||

| + | *Vous devez installer [[PHPki/fr]] pour gérer facilement vos certificats. | ||

=== Installation === | === Installation === | ||

| Line 180: | Line 183: | ||

Une fois validé, votre certificat est créé, et vous pouvez en disposer dans le menu « manage certificates » de phpki. | Une fois validé, votre certificat est créé, et vous pouvez en disposer dans le menu « manage certificates » de phpki. | ||

| − | === Client Linux Debian | + | === Client Linux Debian XFCE=== |

Texte copié à partir de la page de Stephdl [http://geekeries.de-labrusse.fr/?p=235] sur la configuration de network-manager, avec son aimable autorisation. | Texte copié à partir de la page de Stephdl [http://geekeries.de-labrusse.fr/?p=235] sur la configuration de network-manager, avec son aimable autorisation. | ||

| Line 206: | Line 209: | ||

la clef privée de l’utilisateur, en général user-key.pem | la clef privée de l’utilisateur, en général user-key.pem | ||

une clef statique prépartagée, en général takey.pem | une clef statique prépartagée, en général takey.pem | ||

| + | |||

| + | Pour ce faire, toujours dans le gestionnaire du serveur, dans Sécurité / Gestion des certificats, dans le Menu de gestion des certificats, cliquer sur la ligne « Manage certificate ». | ||

| + | |||

| + | Une nouvelle page s'ouvre avec un tableau de tous les certificats. Repérer le certificat et cliquer en bout de ligne sur l'icône de téléchargement. | ||

| + | |||

| + | Une nouvelle page s'ouvre avec, à gauche une liste déroulante des différents fichiers du certificat : | ||

| + | # PKCS12 Bundle ; | ||

| + | # PEM certificate qui correspond au certificat en lui-même (environ 1,9 kio en 2048 bits) ; | ||

| + | # PEM key qui est la clé privé du certificat (environ 1,7 kio en 2048 bits) ; | ||

| + | # PEM Bundle | ||

| + | # PEM Bundle w/Root qui est le certificat racine ou CA (environ 5,4 kio en 2048 bits). | ||

| + | |||

| + | Attention, quand vous allez demander le téléchargement des fichiers 2, 3 et 5, les fichiers 2 et 5 vont être téléchargés sous le même nom avec l'extension .pem. Renommer rapidement le n°2 en *-cert.pem et le n°5 en *-CA.pem pour éviter toute confusion. | ||

| + | |||

| + | La clé statique pré-partagée est à télécharger en revenant au tableau PHPki : « Menu de gestion des certificats », dans l'avant-dernière ligne. | ||

| + | |||

| + | |||

Mettre ces 4 certificats sur une clé USB, par exemple, pour pouvoir les installer sur la machine cliente. | Mettre ces 4 certificats sur une clé USB, par exemple, pour pouvoir les installer sur la machine cliente. | ||

La suite en image… | La suite en image… | ||

| − | ====Debian | + | ====Debian Buster (v.10) XFCE==== |

| − | ''''' | + | Le paquet Network Manager doit être installé. |

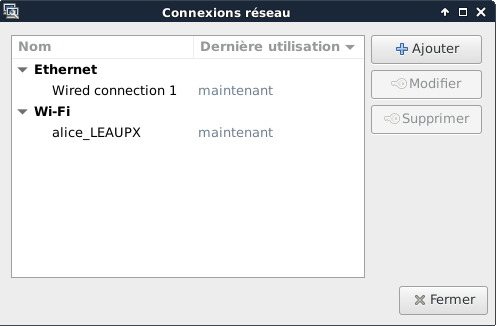

| + | Cliquer droit sur l'icône de la connexion en cours. Cela ouvre une fenêtre dont la 4e ligne s’appelle « Modifier les connexions ». Cliquer droit sur cette ligne : la fenêtre suivante s'ouvre. | ||

| + | |||

| + | [[File:Connexion_reseau_v10.png]] | ||

| + | |||

| + | Activer la ligne VPN en la sélectionnant et cliquer sur le signe + en bas à gauche de la fenêtre. Une nouvelle fenêtre s'ouvre : | ||

| + | |||

| + | [[File:Selectionner_type_v10.png]] | ||

| + | |||

| + | La fenêtre déroulante du milieu est généralement indiquée Ethernet par défaut. Descendre dans la liste pour chercher les connexions VPN et choisir OpenVPN, puis cliquer sur le bouton « Créer... ». | ||

| + | 1. La nouvelle fenêtre suivante s'ouvre : | ||

| + | |||

| + | [[File:Modif_connex_VPN1_v10.png]] | ||

| + | |||

| + | - Donner un nom à votre connexion VPN dans le champ « Nom de la connexion » ; | ||

| + | |||

| + | - champ « Passerelle », mettre l'adresse IP de votre serveur (ou son nom : mon_serveur.com) ; | ||

| + | |||

| + | - choisir le type d'authentification à « Mot de passe avec certificats (TLS) » ; | ||

| + | |||

| + | - entrer votre nom d'utilisateur et le mot de passe associé ; | ||

| + | |||

| + | - en bout de cette ligne, cliquer sur la petite icône pour faire le choix approprié : en géréral « sauvegarder le mot d epasse pour cet utilisateur » mais en cas d'utilisation d'une authentificaton au serveur au moyen de LDAP/SSSL, il faut choisir « Enregistrer le mot de passe pour tous les utilisateurs » de l'ordinateur portable ; | ||

| + | |||

| + | - télécharger les certificats : | ||

| + | |||

| + | -- le certificat de l'utilisateur est de type : « utilisateur.pem » ; | ||

| + | |||

| + | -- le certificat du CA est du type : « utilisateur-root.pem » ; | ||

| + | |||

| + | -- la clé privée est du type : « utilisateur-key.pem ». | ||

| + | |||

| + | Même si on n'utilise pas de «'''mot de passe pour la clé privée»''', il faut cliquer sur la petite icône à droite du champ pour sélectionner l'option « Le mot de passe n'est pas nécessaire » sinon, il n'est pas possible de sauvegarder la configuration, ce qu'il faut faire avant de passer à la phase suivant en cliquant sur le bouton « Enregistrer ». | ||

| + | |||

| + | Voir ci-dessous, un exemple de ce que cela doit donner : | ||

| + | |||

| + | [[File:Modif_connex_VPN1_VPN_v10.png]] | ||

| + | |||

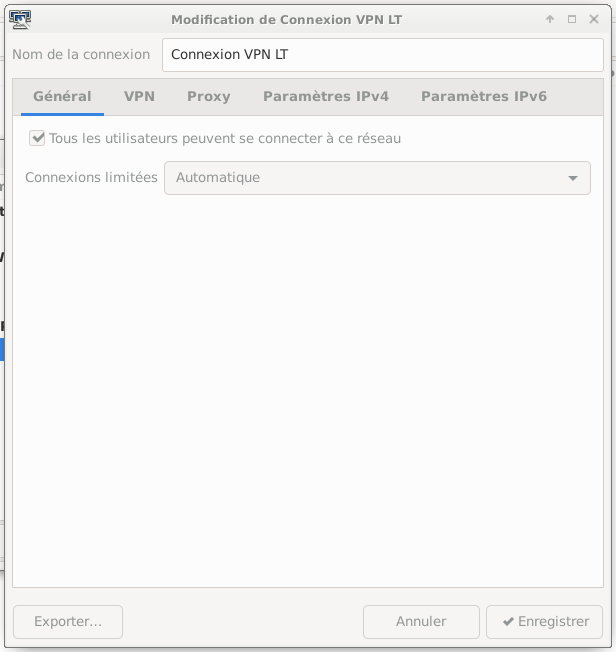

| + | 2. Puis cliquer sur l'onglet « Général » et cocher la case « Tous les utilisateurs peuvent se connecter à ce réseau » comme sur l'image ci-dessous : | ||

| + | |||

| + | [[File:Modif_connex_VPN1_General_v10.png]] | ||

| + | |||

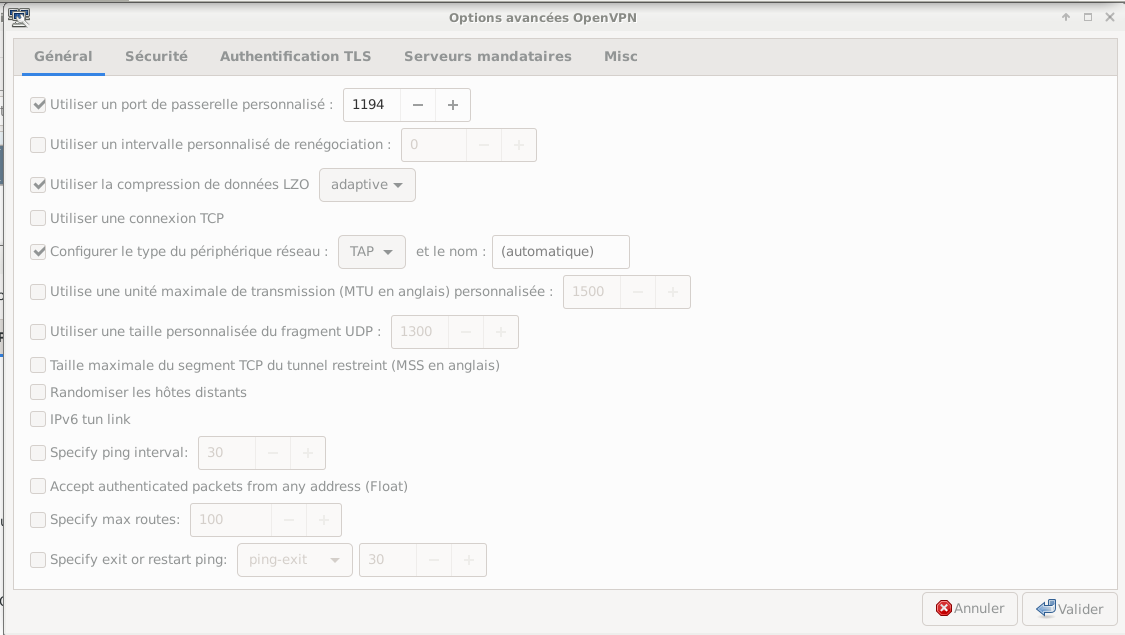

| + | 3. Si tout semble correct, appuyer sur le bouton « Enregistrer » en bas à droite pour enregistrer la configuration, puis retourner sur l'onglet VPN pour cliquer sur le bouton « Advanced ». Une fenêtre s'ouvre avec 4 onglets. Cliquer sur l'onglet « Général » et le configurer comme indiqué dans l'iamge ci-dessous : | ||

| + | |||

| + | [[File:Modif_connex_VPN1_advanced_general_v10.png]] | ||

| + | |||

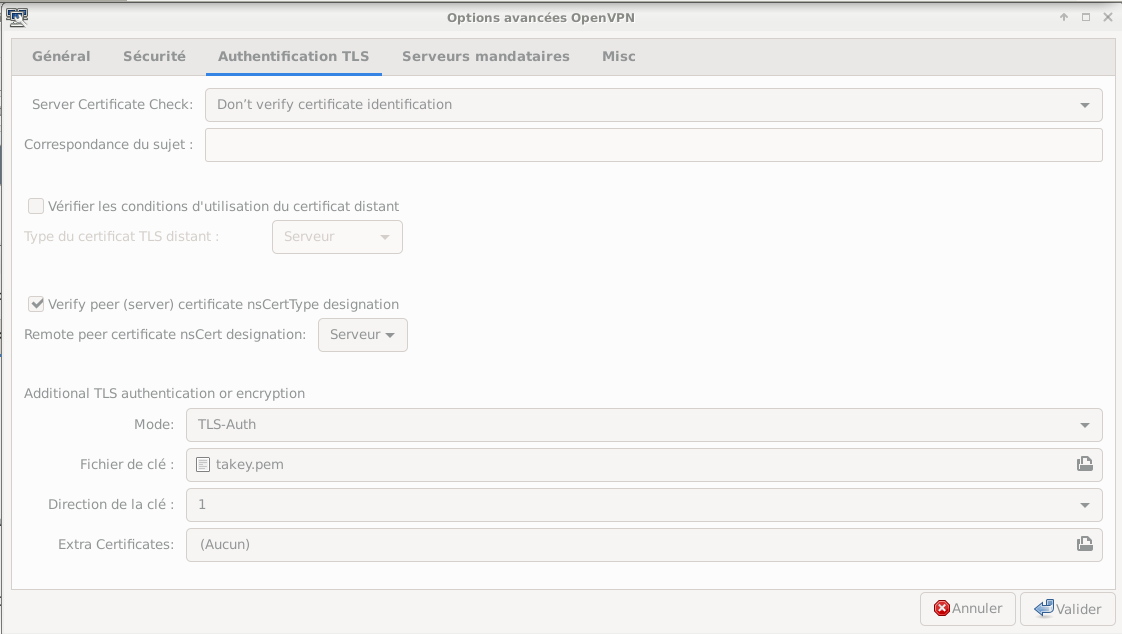

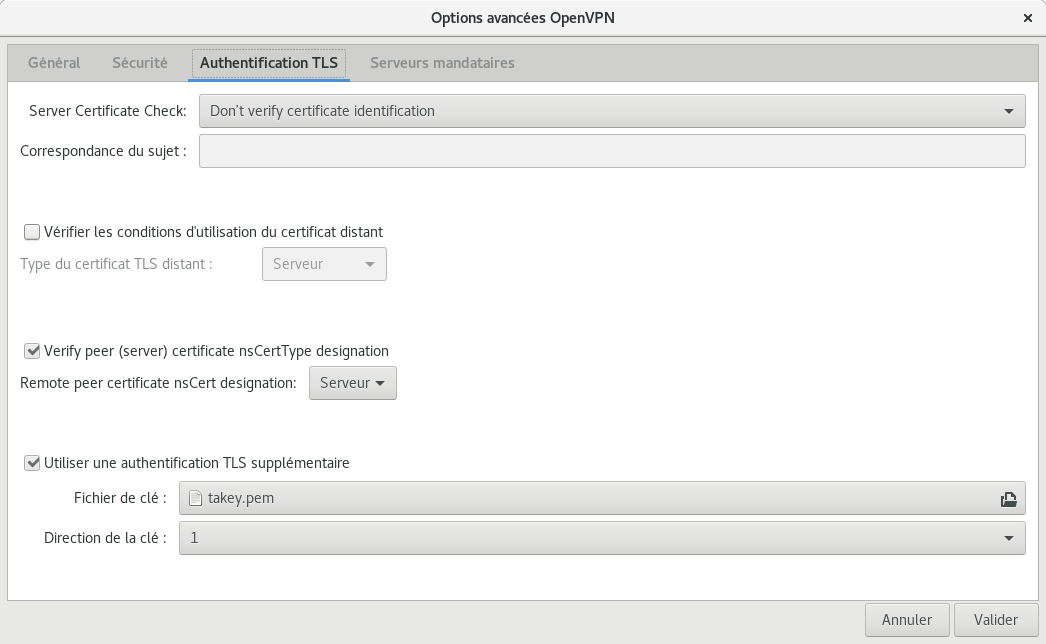

| + | Puis cliquer sur l'onglet « Authentification TLS » et le configurer comme indiqué dans l'image ci-dessous, notamment, il faut installer la clé « takey.pem » | ||

| + | |||

| + | [[File:Modif_connex_VPN1_advanced_Auth_v10.png]] | ||

| + | |||

| + | Cliquer sur « Valider » pour enregistrer les configurations et fermer cette fenêtre. | ||

| + | |||

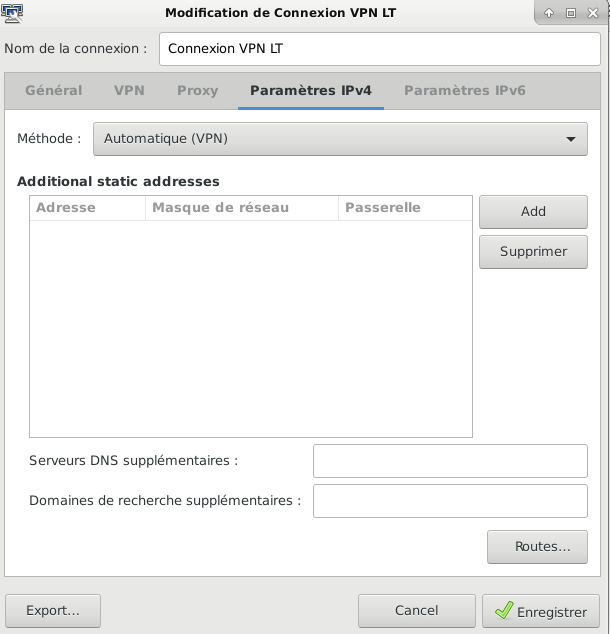

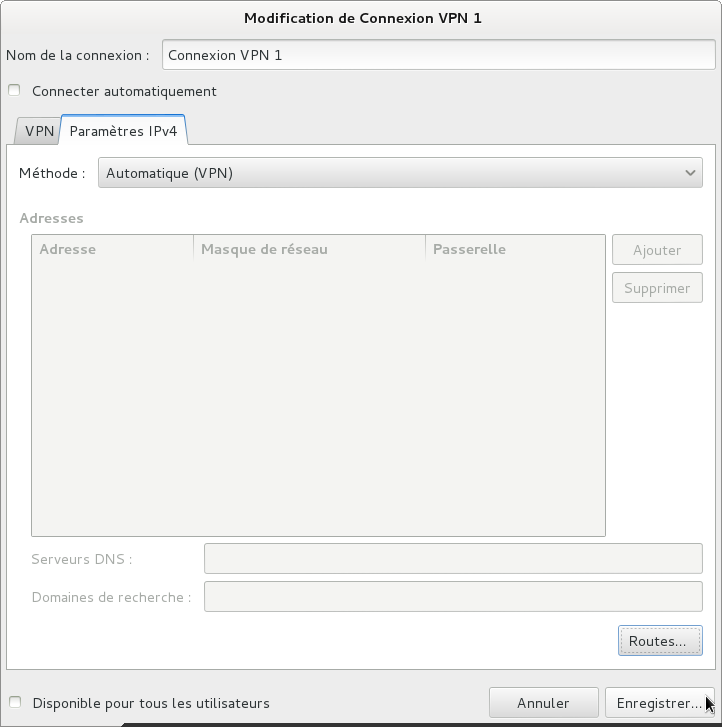

| + | 4. On est revenu sur cette fenêtre ci-dessous sur laquelle on sélectionne l'onglet « Paramètres IPV4 » : | ||

| + | [[File:Modif_connex_VPN1_IPV4_v10.png]] | ||

| + | |||

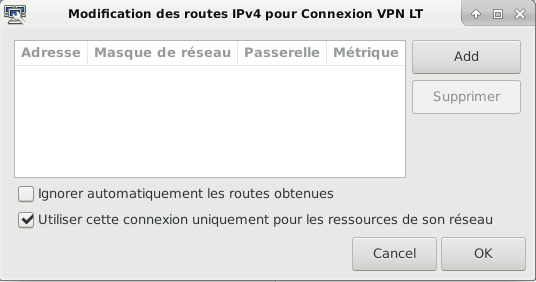

| + | 5. Puis on clique sur le bouton « Routes ». Une nouvelle fenêtre s'ouvre : | ||

| + | [[File:Modif_connex_VPN1_IPV4_routes_v10.png]] | ||

| + | |||

| + | Cocher la case « Utiliser cette connexion uniquement pour les ressources de son réseau ». | ||

| + | Valider. Le fenêtre se ferme. | ||

| + | On revient à la fenêtre précédente. Enregistrer. C’EST FINI ! | ||

| + | |||

| + | ====Debian Stretch (v.9) Gnome Classic ou XFCE==== | ||

| + | |||

1. Aller dans Applications/Outils système/Outils réseau | 1. Aller dans Applications/Outils système/Outils réseau | ||

| Line 246: | Line 329: | ||

-- la clé privée est du type : «utilisateur-key.pem». | -- la clé privée est du type : «utilisateur-key.pem». | ||

| − | Même si on n'utilise pas de «'''mot de passe pour la clé privée»''', il faut cliquer sur la petite icône à droite du champ pour sélectionner l'option | + | Même si on n'utilise pas de «'''mot de passe pour la clé privée»''', il faut cliquer sur la petite icône à droite du champ pour sélectionner l'option « The password is not required » sinon, il n'est pas possible de sauvegarder la configuration, ce qu'il faut faire avant de passer à la phase suivant en cliquant sur le bouton «Ajouter» ou Appliquer». |

Voir ci-dessous, un exemple de ce que cela doit donner : | Voir ci-dessous, un exemple de ce que cela doit donner : | ||

| Line 252: | Line 335: | ||

[[File:VPN_config_1.png|600px]] | [[File:VPN_config_1.png|600px]] | ||

| − | 4. Si tout semble correct, appuyer sur le bouton «Appliquer» en bas à droite pour enregistrer la | + | 4. Si tout semble correct, appuyer sur le bouton «Appliquer» en bas à droite pour enregistrer la configuration, puis sur le bouton « Advanced ». Une fenêtre s'ouvre avec 4 onglets. Cliquer sur l'onglet « Général » et le configurer comme indiqué dans l’image ci-dessous : |

| + | |||

| + | [[File:OpenVPN_9_Options_avancees_general.png]] | ||

| + | |||

| + | Puis cliquer sur l'onglet « Authentification TLS » | ||

[[File:VPN_authentif_TLS.png|600]] | [[File:VPN_authentif_TLS.png|600]] | ||

| − | '' | + | Cocher les 2 cases comme sur la photo puis cliquer sur la fenêtre déroulante « Fichier de clé » pour aller chercher le fichier takey.pem. |

| + | Même manipulation sur la ligne du dessous pour choisir la direction de la clé à 1. | ||

| + | |||

| + | Puis cliquer sur « Valider » pour enregistrer les configurations et on revient à la fenêtre : | ||

| + | |||

| + | [[File:VPN_config_1.png|600px]] | ||

| + | |||

| + | 4. Sur cette fenêtre ci-dessus, on sélectionne l'onglet « Paramètres IPV4 » : | ||

| + | |||

| + | [[File:OpenVPN_9_para_IPV4.png]] | ||

| + | |||

| + | 5. Puis on clique sur le bouton « Routes ». Une nouvelle fenêtre s'ouvre : | ||

| + | |||

| + | [[File:OpenVPN_9_routes_IPV4.png]] | ||

| + | |||

| + | Cocher la case « Utiliser cette connexion uniquement pour les ressources de son réseau ». Valider. Le fenêtre se ferme. On revient à la fenêtre précédente. Enregistrer. | ||

| + | |||

| + | C’EST FINI ! | ||

==== Debian Jessie (v.8) XFCE ==== | ==== Debian Jessie (v.8) XFCE ==== | ||

| Line 333: | Line 437: | ||

Sur Windows, le répertoire de configuration pour OpenVPN est C:\Program Files\OpenVPN\config. Vous pouvez déposer là tous les fichiers nécessaires, ou créer des sous-répertoires si vous voulez configurer plusieurs connexions. Vous pouvez aussi déposer vos fichiers dans les répertoires %utilisateur\OpenVPN\config. | Sur Windows, le répertoire de configuration pour OpenVPN est C:\Program Files\OpenVPN\config. Vous pouvez déposer là tous les fichiers nécessaires, ou créer des sous-répertoires si vous voulez configurer plusieurs connexions. Vous pouvez aussi déposer vos fichiers dans les répertoires %utilisateur\OpenVPN\config. | ||

| − | + | Déposer, soit dans le répertoire de configuration, soit dans un sous-répertoire, le fichier PKCS#12 que vous avez téléchargé précédemment, et la clé secrète partagée (takey, je suppose, ndt) si vous en utilisez une sur le serveur. Puis, créer un fichier texte et changer l'extension en .ovpn (le nom n'est pas important). L'éditer avec votre éditeur de texte favori. Aller maintenant dans le panneau d'OpenVPN-Bridge et cliquer sur le lien « Afficher un fichier de configuration client fonctionnel ». Copier et coller-le dans votre fichier de configuration (.ovpn), et changer uniquement la directive pkcs12 pour qu'elle corresponde à votre nom de certificat. Sauvegarder ce fichier. Maintenant votre client devrait pouvoir se connecter avec l'interface graphique utilisateur OpenVPN. | |

| + | ===Client Apple Mac=== | ||

| + | Installer tunnelblick | ||

| + | |||

| + | Cocher la case « tout le trafic IPv4 à travers le VPN ». | ||

| + | |||

| + | * Si cette option est cochée, Tunnelblick demandera à OpenVPN de router tout le trafic IPv4 à travers le serveur VPN. | ||

| + | * Si cette option n'est pas cochée, par défaut OpenVPN utilisera le VPN uniquement pour le trafic qui est destiné au réseau du VPN. Tout le reste du trafic utilisera la connexion internet normale sans passer par le VPN. Le comportement par défaut de OpenVPN peut être modifié dans la configuration OpenVPN ou dans le serveur VPN et peut faire que tout le trafic IPv4 soit routé vers le serveurVPN comme si cette option était cochée. | ||

| + | |||

| + | Fichier de configuration | ||

| + | |||

| + | Voici un fichier de configuration qui fonctionne mais dont la sécurité/sûreté n'a pas été testée. | ||

| + | client | ||

| + | dev tap | ||

| + | proto udp | ||

| + | remote MonServeur.com 1194 | ||

| + | resolv-retry infinite | ||

| + | nobind | ||

| + | auth-user-pass | ||

| + | persist-key | ||

| + | persist-tun | ||

| + | pkcs12 MaCle.p12 | ||

| + | tls-client | ||

| + | ns-cert-type server | ||

| + | tls-auth takey.pem 1 | ||

| + | verb 3 | ||

| + | |||

| + | === Client Android === | ||

| + | |||

| + | Vous ne pouvez pas utiliser le mode TAP, et donc openvpn-bridge, avec Android. | ||

| + | |||

| + | S'il vous plaît, lire ceci pour plus d'information : | ||

| + | |||

| + | https://openvpn.net/faq/why-does-the-app-not-support-tap-style-tunnels/ | ||

| + | |||

| + | Vous pouvez utiliser openvpn-routed : | ||

| + | |||

| + | https://wiki.contribs.org/OpenVPN_Routed | ||

| + | == Advanced configuration == | ||

| + | |||

| + | Some advanced options are not presented in the panel. The goal was to keep the panel as simple as possible as most installations won't need to change advanced settings. But advanced options are still available with some DB keys: | ||

| + | |||

| + | *'''ConfigRequired''': (enabled|disabled). If set to enable, clients will be rejected unless a configuration rule match the common name of their certificate. This can be useful if you use just one CA to sign a lot of different certificates, but only want a limited number of certificates to connect to the VPN | ||

| + | |||

| + | *'''UDPPort''': (number) Change the port the server listen to when running in UDP mode | ||

| + | |||

| + | *'''TCPPort''': (number) Change the port the server listen to when running in TCP mode | ||

| + | |||

| + | *'''access''': (private|public) you should let this to public as running a VPN server just for the local network make no sens | ||

| + | |||

| + | *'''cipher''': (valid cipher name) You can force the cipher to use. If you put auto, or delete this key, client and server will negotiate the stronger cipher both side support. To have the list of the supported cipher, issue the command | ||

| + | openvpn --show-ciphers | ||

| + | |||

| + | *'''clientToClient''': (enabled|disabled) If you want to prevent two clients to communicate, you should enable this option | ||

| + | |||

| + | *'''duplicateCN''': (enabled|disabled) If you want to allow several clients to connect simultaneously using the same certificate, you need to enable this option (default is disabled) | ||

| + | |||

| + | *'''compLzo''': (enabled|disabled) This option control the usage of real time LZO compression. Enabling it usually improve the performance at no cost. It uses an adaptive algorithm, if data sent over the tunnel are uncompress-able, the compression will automatically be disabled. You may want to disable it on small hardware. | ||

| + | |||

| + | *'''management''': (<ip to bind to>:<port>:<password>) this key control the management interface of OpenVPN. The default is to listen only on the loopback interface. It's used to display connected clients. You can allow the access on the local network to get some more statistics using for example: http://www.mertech.com.au/mertech-products-openvpnusermanager.aspx | ||

| + | |||

| + | *'''maxClients''': (number) maximum number of clients connected at a time | ||

| + | |||

| + | *'''mtuTest''': (enabled|disabled) When using UDP as transport protocol, mtu-test will measure the best MTU for the virtual interface. You should let it enabled unless you know what you're doing | ||

| + | |||

| + | *'''protocol''': (udp|tcp) The transport protocol to use. UDP is recommended for both security and performance, but there are situations where you'll need to use TCP. If you use TCP, you should set TCPPort directive to set the port the daemon will listen on (instead of UDPPort) | ||

| + | |||

| + | *'''redirectGW''': (perClient|always) The default is to enable the gateway redirection on a per client basis. But if you want the redirection to be always enabled, you can set this key to "always". This way, you won't have to create a new rule for each client. | ||

| + | |||

| + | *'''tapIf''': (tap interface) use this tap interface. You should use a free tap interface enslaved in the bridge interface (configured with the [http://wiki.contribs.org/BridgeInterface#Installation bridge-interface] contrib). Do not change this setting unless you know what you're doing | ||

| + | |||

| + | Once you have configured the service like you want, just run the command | ||

| + | signal-event openvpn-bridge-update | ||

| + | |||

| + | == Désinstallation == | ||

| + | Pour enlever la contribution, lancer seulement : | ||

| + | yum remove smeserver-openvpn-bridge | ||

| + | |||

| + | Vous pouvez également vouloir retirer les autres dépendances si vous ne les utilisez plus : | ||

| + | yum remove smeserver-phpki phpki smeserver-bridge-interface perl-Net-OpenVPN-Manage perl-Net-Telnet | ||

| + | |||

| + | ==Notes == | ||

| + | === OpenVPN and SME installed in virtual machine - VMWare promiscuous mode === | ||

| + | By default for all version of ESX(i) starting from 3.5 to 7.0 (current in february 2020) VMWare rejects packets in promiscuous mode on the vSwitch, which will cause trouble with OpenVPN in bridge mode. The main symptom is that after successful authentication from your remote client you can ping/reach only the OpenVPN server while any other ip address on the LAN can't be pinged/reached. To correct this in VMWare set: | ||

| + | Configuration > Networking > your vSwitch: Properties > Ports-tab > vSwitch > Edit > Security-tab > Promiscuous mode: accept | ||

| + | For ESXI hypervisor still working with vSphere client: | ||

| + | |||

| + | [[File:Promiscuous_mode_-_Esxi.jpg|786x786px]] | ||

| + | |||

| + | For ESXI greater than 6.5 using webui client: | ||

| + | |||

| + | [[File:Promiscuous mode - Webui.jpg|border|frameless|784x784px]] | ||

| + | |||

| + | === OpenVPN and SME installed in virtual machine - Virtualbox promiscuous mode === | ||

| + | |||

| + | There is the same thing in virtualbox, you need to give the argument "allow all" in the network tab configuration. | ||

| + | |||

| + | virtual machine > configuration > network > adapter 1 | ||

| + | |||

| + | choose adapter type "intel pro 1000....." | ||

| + | |||

| + | then put attached to on "bridged adapter" on your default NIC | ||

| + | |||

| + | click on advanced | ||

| + | |||

| + | then put promiscuous mode on "allow all" | ||

| + | |||

| + | [[Image:virtualbox-Sme8-Settings.png]]<br /> | ||

| + | |||

| + | === OpenVPN and SME installed in virtual machine - Other hypervisors === | ||

| + | It's documented that you can experience such problems in other hypervisors like OVirt, Proxmox, XEN or others. Keep in mind to search for equivalent settings concerning "promiscuous mode" of vSwitch. | ||

| + | |||

| + | === Transparent proxy settings === | ||

| + | {{Note box|Keep in mind you need to disabled your transparent proxy else your host can no longer browse the http protocol.}} | ||

| + | |||

| + | go to the server-manager>Proxy services and disabled http and smtp proxy | ||

| + | |||

| + | |||

| + | [[Image:proxy-setting.png|width|800px]]<br /> | ||

| + | |||

| + | == Solutions de contournement et problèmes connus == | ||

| + | Si vous migrez de SME 8 à SME 9 et que vous ne parvenez pas à vous connecter après avoir correctement migré vos certificats, cela peut être lié à un algorithme insuffisamment sécurisé. Les notes de publication de CentOS 6.9 indiquent que "La prise en charge des protocoles et algorithmes cryptographiques non sécurisés a été abandonnée. Cela affecte l'utilisation des paramètres MD5, SHAO, RC4 et DH de moins de 1024 bits". Bien sûr, la vraie solution serait de migrer tous vos certificats vers un meilleur algorithme. | ||

| + | |||

| + | == Bogues == | ||

| + | Ouvrir, svp, des bogues dans la section SME-Contribs dans [http://bugs.contribs.org/enter_bug.cgi bugzilla] | ||

| + | et sélectionner le composant smeserver-openvpn-bridge ou utiliser {{BugzillaFileBug|product=SME%20Contribs|component=smeserver-openvpn-bridge|title=ce lien.}} | ||

| + | |||

| + | {{#bugzilla:columns=id,product,version,status,summary |sort=id |order=desc |component=smeserver-openvpn-bridge|noresultsmessage="No open bugs found."}} | ||

| + | ==Autres articles dans cette catégorie== | ||

| + | {{#ask: [[Category:VPN]]}} | ||

| + | |||

| + | ---- | ||

| + | [[Category:Administration:VPN]] | ||

| + | [[Category:VPN]] | ||

| + | |||

---- | ---- | ||

[[Category: Contrib/fr]] | [[Category: Contrib/fr]] | ||

Revision as of 20:08, 17 March 2020

Est-ce que cet article vous a été utile ?

Svp, envisagez de faire un don ou du volontariat.

Merci !

Mainteneur

[1]Daniel B. from Firewall Services

Version

Description

Le Serveur KOOZALI versions 7.4 (obsolète), 8 (obsolète) et 9 disposent d’une contribution de Firewall Services permettant d’obtenir un serveur OpenVPN utilisable facilement, avec une page d'administration dans le gestionnaire du serveur.

Conditions requises

- Vous devez installer et activer la contribution bridge-interface.

- Vous devez installer PHPki/fr pour gérer facilement vos certificats.

Installation

Pour résumer la problématique, il y a 3 paquets à installer.

* bridge-interface : le paquet qui crée un pont entre l'interface interne et une interface TAP. * PHPki : le paquet qui servira à gérer vos certificats. * smeserver-openvpn-bridge : le paquet qui installe le serveur OpenVPN.

Le serveur OpenVPN attribuera des IP de votre réseau local aux clients VPN, ils auront ainsi accès à toutes les ressources accessibles depuis votre réseau local (partages de fichier, intranet, services de mail interne, etc). C’est donc un service de type « site to client » qui ne vous permet pas de relier deux SME Server ensemble (mais l’auteur de cette contribs géniale en a une autre dans ses cartons pour faire cela.)

On y va pour l’installer, ce n’est pas bien compliqué, un grand merci à Daniel (de Firewall Services).…spéciale dédicace.

bridge-interface

On installe le paquet qui va créer l'interface TAP (interface réseau virtuelle).

yum --enablerepo=smecontribs install smeserver-bridge-interface

Pour la plupart des installations les paramètres par défaut suffiront, mais vous pouvez quand même les vérifier.

db configuration show bridge bridge=service bridgeInterface=br0 ethernetInterface=eth0 status=enabled tapInterface=tap0

Au besoin vous avez la page de l’auteur pour modifier cela, je dois reconnaître que je n’en ai pas eu besoin.

PHPki

On va installer maintenant l’interface de gestion des certificats.

yum --enablerepo=smecontribs install smeserver-phpki

puis on lance les services :

expand-template /etc/httpd/conf/httpd.conf expand-template /etc/httpd/pki-conf/httpd.conf sv t /service/httpd-e-smith sv u /service/httpd-pki

smeserver-openvpn-bridge

Et enfin on installe le serveur VPN :

yum --enablerepo=smecontribs install smeserver-openvpn-bridge

Commande et monitoring d'openvpn

Maintenant que le serveur est installé, il nous faut discuter un peu des moyens de le contrôler en ligne de commande cela peut toujours servir…

start

sv u /service/openvpn-bridge

stop

sv d /service/openvpn-bridge

restart

sv t /service/openvpn-bridge

monitorer le serveur OPENVPN en temps réel

tailf /var/log/openvpn-bridge/current

Création des certificats

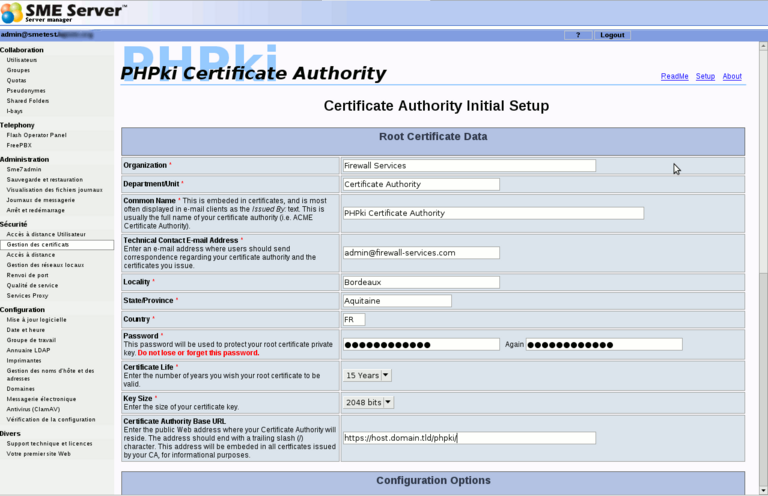

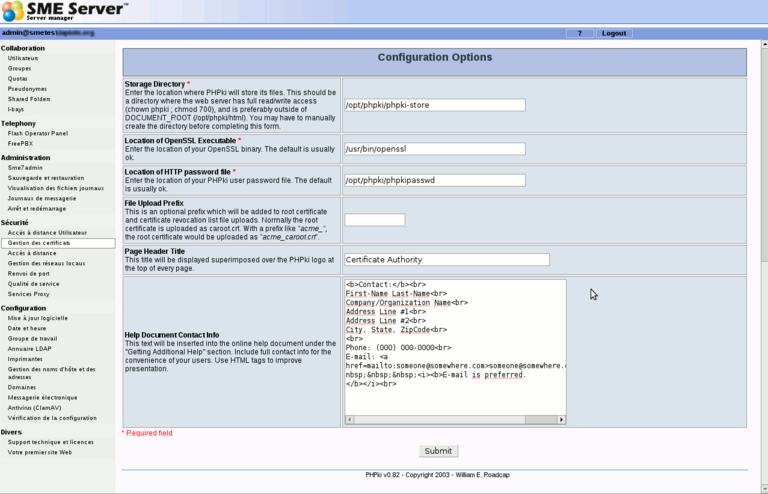

Il va nous falloir créer le certificat racine qui va permettre de signer tous les autres certificats, aussi pour cela nous utiliserons le menu que vous pouvez voir dans le menu du SME Server (https://[IP-DU-SERVEUR]/server-manager) « Gestion des certificats ».

Ce menu servira donc pour manager, révoquer et toutes les autres opérations qui concerneront des certificats (pas seulement pour OpenVPN…). On vous propose deux formats de certificats.

* PKCS12 (c’est un bundle qui englobe le certificat utilisateur, sa clef privée, et le certificat racine) * PEM (qui peuvent être utilisés par Network-manager)

Certificat racine

À la première sélection du menu, on vous propose de vous occuper du certificat racine. C'est lui qui attestera en tant qu'autorité de certification, la validité de tous les autres certificats.

La deuxième partie est la suivante :

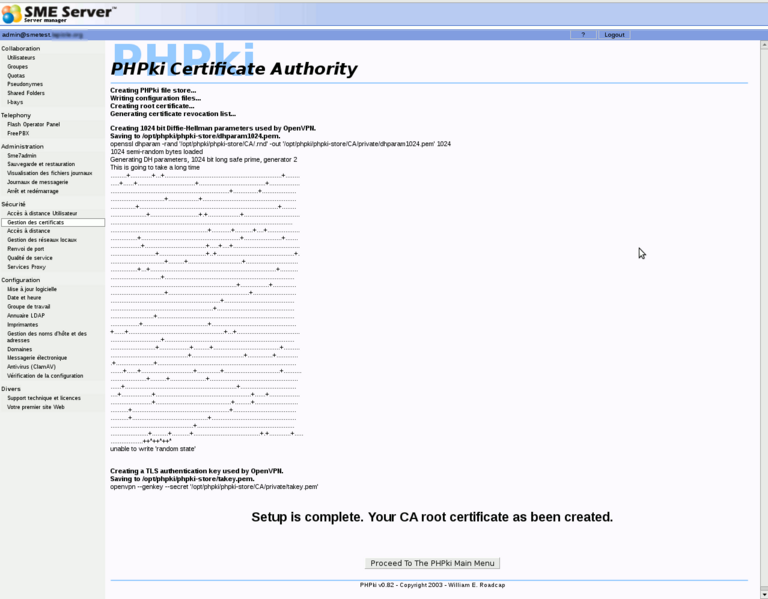

vous pouvez laisser les paramètres par défaut, sauf « Help Document Contact Info » que vous pouvez modifier si vous le souhaitez. Après avoir cliqué sur le bouton « Submit » et avoir patienté quelques instants, vous aurez ceci…

Maintenant, vous êtes en mesure d’utiliser PHPki. L’interface d’administration est disponible sur le gestionnaire du serveur ou directement https://[IP-DU-SERVEUR]/phpki/ca.

Il y a aussi une interface publique, disponible uniquement à partir des réseaux locaux, mais sans mot de passe à l’adresse https://[IP-DU-SERVEUR]/phpki

Ici, les utilisateurs peuvent télécharger le certificat maître CA, ou faire des recherches pour les certificats d’autres utilisateurs (partie publique uniquement bien sûr).

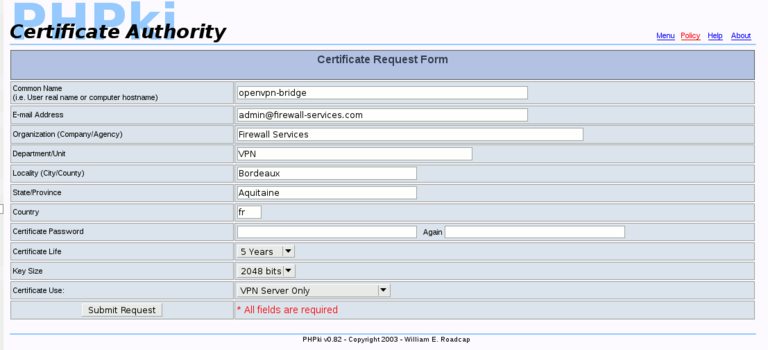

Certificat du serveur

Maintenant, vous devez créer un certificat pour OpenVPN sur le serveur. Pour cela, dans le gestionnaire du serveur, section « Sécurité », le menu « Gestion des certificats » permet d'accéder à l’interface PHPki en anglais. (A vérifier)

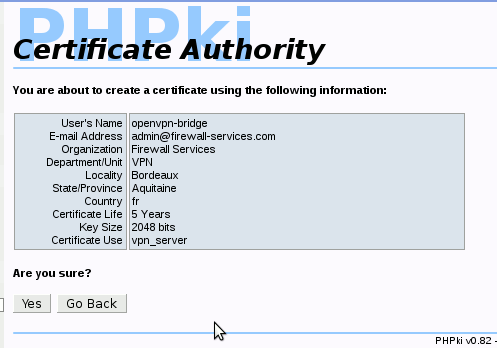

Choisir « Create a new certificate ». Ici, vous devrez entrer quelques informations sur le certificat :

- Common Name: c’est le nom du certificat. Vous pouvez entrer ce que vous voulez, par exemple « openvpn-bridge »

- Email address: l’adresse e-mail du contact technique (ce champ n’est pas utilisé, vous pouvez entrer ce que vous voulez tant qu’il s’agit d’une adresse e-mail valide), par exemple admin@domain.tld

- Organization, Department, Locality, State and Country: les champs devraient avoir les valeurs que vous avez entrées lorsque vous avez créé votre PKI. Vous pouvez laisser ces valeurs.

- Password: Ce champ doit être vide. Rappelez-vous que le démon OpenVPN démarre sans intervention humaine lors du démarrage du serveur, donc il faut avoir accès à la clé du certificat sans être invité à entrer un mot de passe.

- Certificate life: Entrez ce que vous voulez, mais rappelez-vous, lorsque le certificat expire, vous devrez en créer un autre, et le mettre à jour dans le menu OpenVPN Bridge de la SME.

- Key size: vous pouvez entrer ce que vous voulez (j’utilise 2048 en général). Le plus grand utilisera un peu plus de puissance processeur lorsque la clé de session sera négociée (à la connexion, et une fois par heure).

- Certificate Use: vous devez utiliser « VPN server only». Ce point est important. Si vous ne choisissez pas ce type de certificats, les clients peuvent être incapables de se connecter.

Voici un exemple de configuration :

Valider en cliquant sur le bouton " Submit request ".

Vous pouvez confirmer votre certificat :

Configuration du serveur OpenVPN

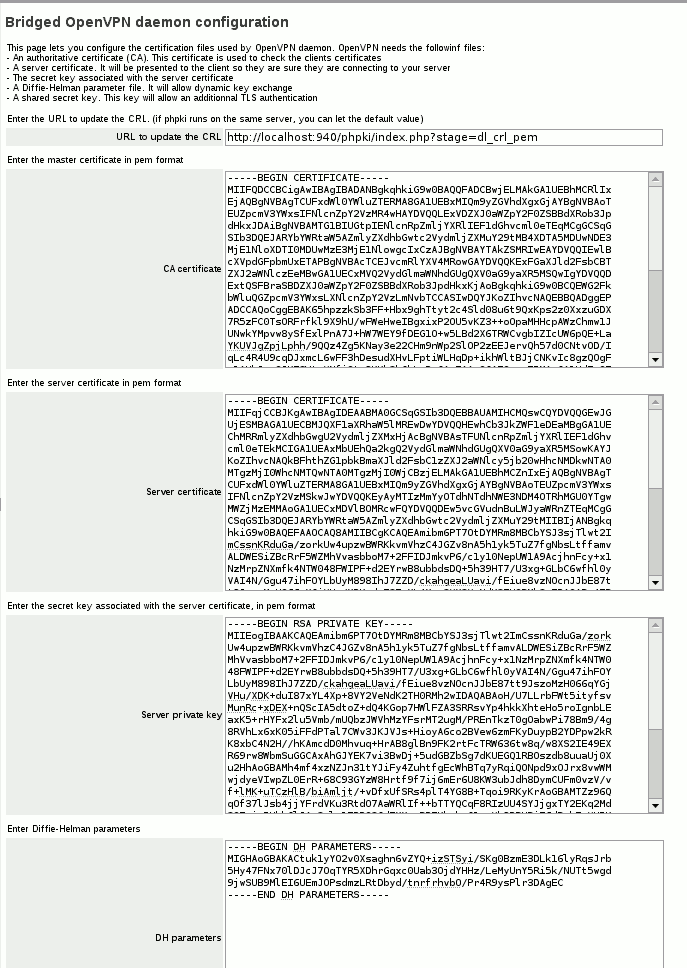

Pour cela, dans le gestionnaire du serveur, section "Configuration", dans le menu OpenVPN-Bridge, cliquer sur le bouton "Configuration des certificats".

Vous avez quelques champs à renseigner :

- URL de mise à jour de la CRL: vous devriez laisser la valeur par défaut : à moins http://localhost:940/phpki/index.php?stage=dl_crl_pem PHPki soit installé sur un autre serveur (ou si vous utilisez un autre outil PKI).

- Certificat d'autorité : vous pouvez mettre ici le certificat racine au format PEM. Vous pouvez l’obtenir dans PHPki, en cliquant sur le lien « Afficher le certificat racine (PEM) » (faites un copier/coller).

- Certificat serveur : vous pouvez mettre ici le certificat du serveur. Vous pouvez l’obtenir dans PHPki, gérer les certificats, cliquez sur le lien de téléchargement correspondant au certificat que vous avez créé pour le serveur (« openvpn-bridge » dans l’exemple), choisissez certificat PEM dans le menu déroulant, le télécharger. Vous pouvez ouvrir ce fichier avec un éditeur de texte.

- Clé privée du serveur : il s’agit de la clé privée associée au certificat du serveur. Pour l’obtenir, suivez les mêmes étapes que ci-dessus, mais choisir « PEM key » dans le menu déroulant au lieu de « PEM Certificate ».

- Paramètres DH : pour obtenir les paramètres DH, cliquez sur « Display the Diffie-Hellman parameters » dans PHPki.

- Clé statique : cette option est facultative. Vous pouvez l’obtenir en utilisant l’option « Display the static pre-shared key » dans PHPki. Notez que si vous entrez cette clé sur le serveur, vous aurez à la déployer sur chaque poste client. (pour ma part, je l’ai fait, no problemo, faite-le).

Un exemple de ce que cela doit rendre :

Une fois les certificats paramétrés, vous devez aller dans le menu server-manager->OpenVPN-Bridge->configuration du service

Dans ce menu vous avez la possibilité :

- de contrôler le serveur VPN (start/stop) ;

- de choisir le mode d’authentification (certificat ou certificat+mot de passe) ;

- de fixer la plage d’IP que le serveur attribuera aux PC qui se connecteront (elles doivent faire partie de votre réseau et ne pas appartenir a la plage attribuée au DHCP).

Configuration du client

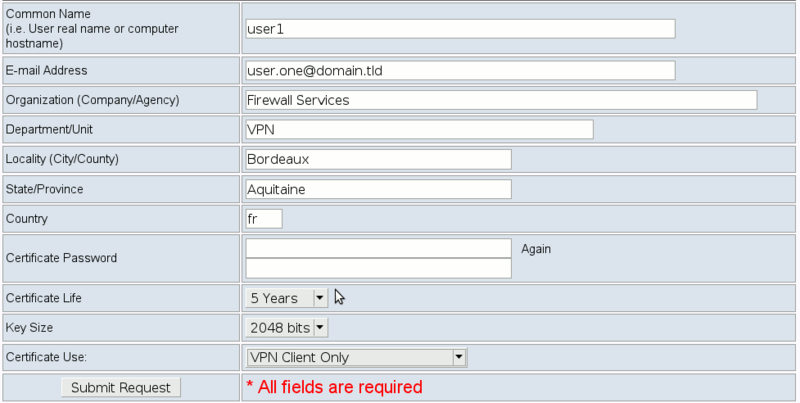

Certificat Client

Dans PHPki l’interface d’administration, cliquez sur le lien « Create a new certificate ». Vous allez devoir y remplir certaines informations, qui vous sont propres.

Le mieux étant de choisir un type de certificat en "VPN client Only", car les autres certificats nécessitent un mot de passe qui vous sera demandé obligatoirement à chaque connexion (en plus du mot de passe du compte utilisateur de la SME si il est paramétré).

Vous pouvez jouer sur la durée de vie du certificat pour autoriser l’accès pendant un temps donné, une fois cette période passée, le certificat devra être régénéré.

Une fois validé, votre certificat est créé, et vous pouvez en disposer dans le menu « manage certificates » de phpki.

Client Linux Debian XFCE

Texte copié à partir de la page de Stephdl [2] sur la configuration de network-manager, avec son aimable autorisation.

Les écrans sont issus du Gnome Classic.

Network-Manager (N-M) est un GUI (Graphical User Interface) originellement développé par Red Hat Entreprise Linux, pour gérer les interfaces réseaux sous Linux… Cela va de votre carte filaire à celle de votre wifi, en passant par les réseaux 3G et bien sûr la gestion des VPN (et pas seulement OPENVPN).

Bien évidemment, ce post pourra resservir pour tous les autres qui ne connaissent pas la SME, les pauvres… :) bon c’est quand même du Linux.

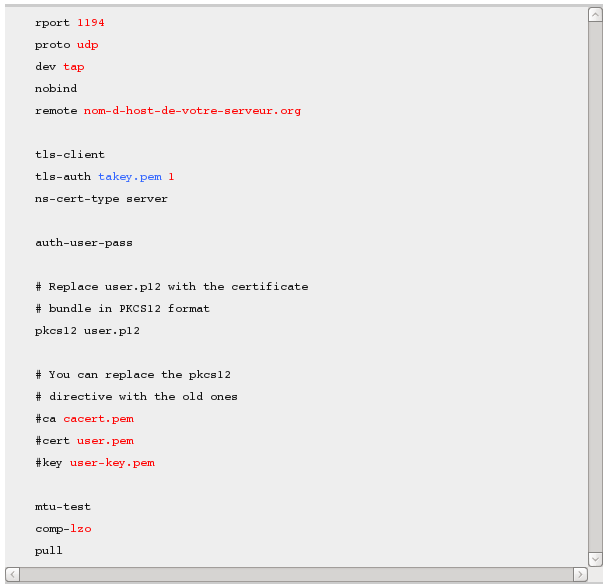

Voici le fichier de configuration que nous pouvons télécharger depuis le gestionnaire du serveur Koozali-SME (dans le menu Configuration/OpenVPN-Bridge/Afficher_un_fichier_de_configuration_fonctionnel_pour_les_clients), pour une authentification avec échange de certificats et de mots de passe. Il est à noter que vous pouvez dire à la SME de n’utiliser que les certificats…

en rouge et bleu les paramètres que vous devez renseigner dans N-M.

Il va nous falloir installer les paquets qui permettent à N-M de gérer l’openvpn, vous pouvez faire une recherche graphique, sinon, il vous faudra installer ces paquets pour Gnome :

apt-get install network-manager-openvpn network-manager-openvpn-gnome

Pour aller plus en avant, il nous faut obtenir les 4 certificats que la Sme vous a fournis dans la gestion intégrée des certificats (PHPki) :

le certificat Racine ou ca, en général nommé ca.pem le certificat de l’utilisateur, en général user.pem la clef privée de l’utilisateur, en général user-key.pem une clef statique prépartagée, en général takey.pem

Pour ce faire, toujours dans le gestionnaire du serveur, dans Sécurité / Gestion des certificats, dans le Menu de gestion des certificats, cliquer sur la ligne « Manage certificate ».

Une nouvelle page s'ouvre avec un tableau de tous les certificats. Repérer le certificat et cliquer en bout de ligne sur l'icône de téléchargement.

Une nouvelle page s'ouvre avec, à gauche une liste déroulante des différents fichiers du certificat :

- PKCS12 Bundle ;

- PEM certificate qui correspond au certificat en lui-même (environ 1,9 kio en 2048 bits) ;

- PEM key qui est la clé privé du certificat (environ 1,7 kio en 2048 bits) ;

- PEM Bundle

- PEM Bundle w/Root qui est le certificat racine ou CA (environ 5,4 kio en 2048 bits).

Attention, quand vous allez demander le téléchargement des fichiers 2, 3 et 5, les fichiers 2 et 5 vont être téléchargés sous le même nom avec l'extension .pem. Renommer rapidement le n°2 en *-cert.pem et le n°5 en *-CA.pem pour éviter toute confusion.

La clé statique pré-partagée est à télécharger en revenant au tableau PHPki : « Menu de gestion des certificats », dans l'avant-dernière ligne.

Mettre ces 4 certificats sur une clé USB, par exemple, pour pouvoir les installer sur la machine cliente.

La suite en image…

Debian Buster (v.10) XFCE

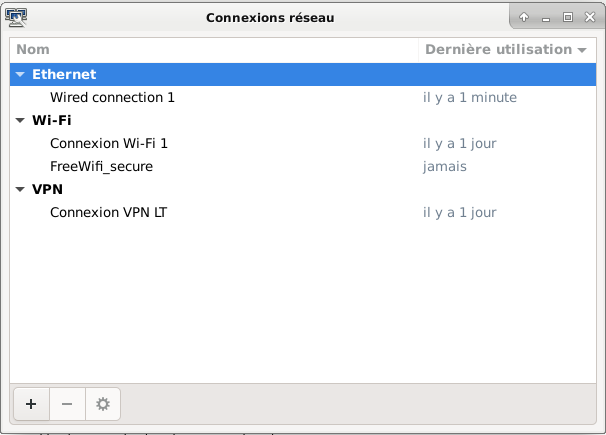

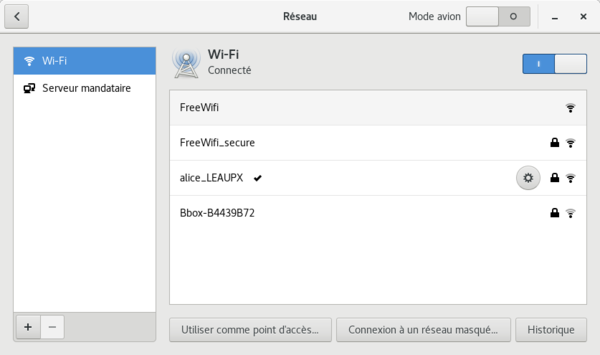

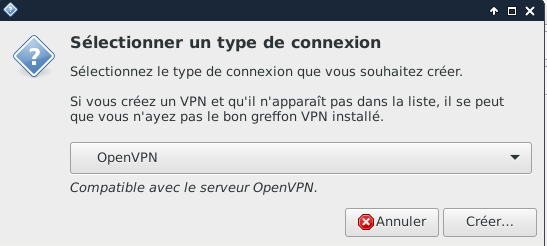

Le paquet Network Manager doit être installé. Cliquer droit sur l'icône de la connexion en cours. Cela ouvre une fenêtre dont la 4e ligne s’appelle « Modifier les connexions ». Cliquer droit sur cette ligne : la fenêtre suivante s'ouvre.

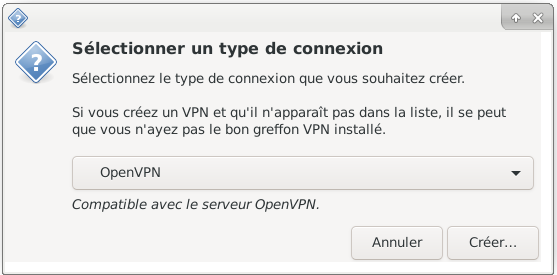

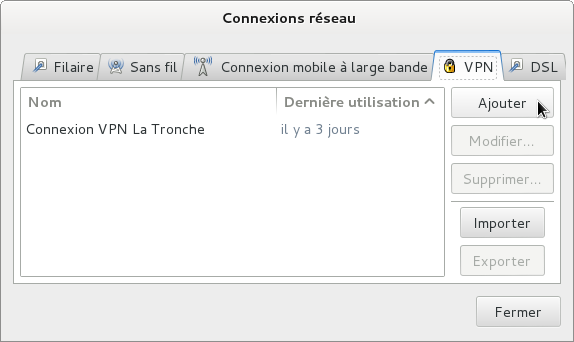

Activer la ligne VPN en la sélectionnant et cliquer sur le signe + en bas à gauche de la fenêtre. Une nouvelle fenêtre s'ouvre :

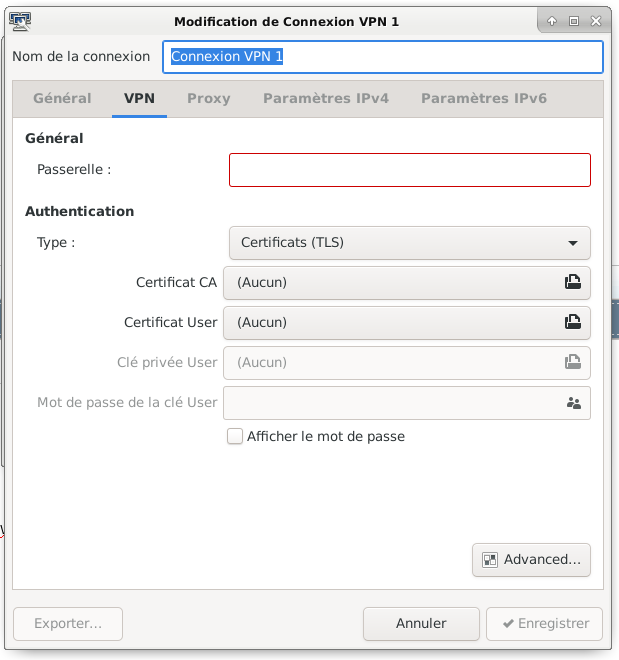

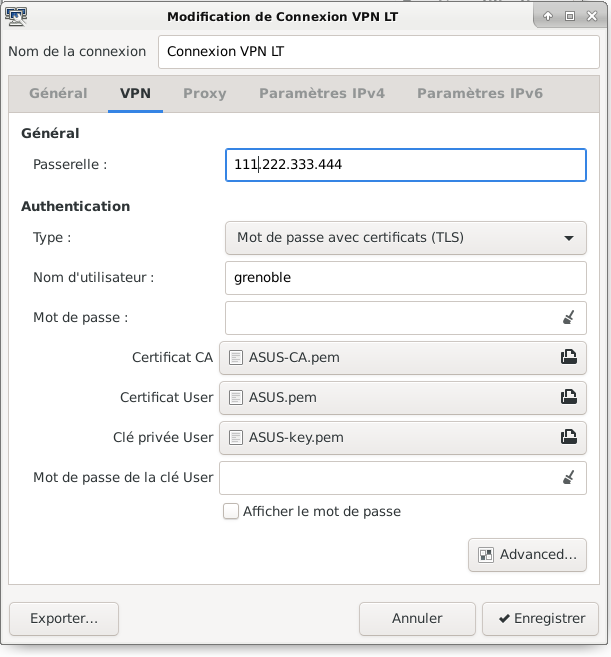

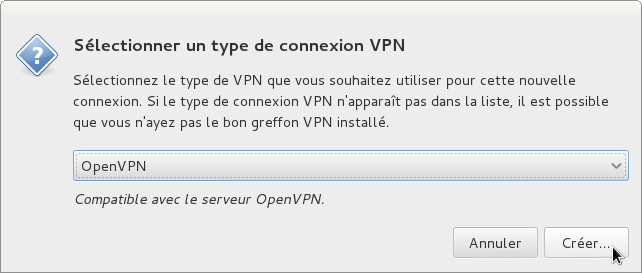

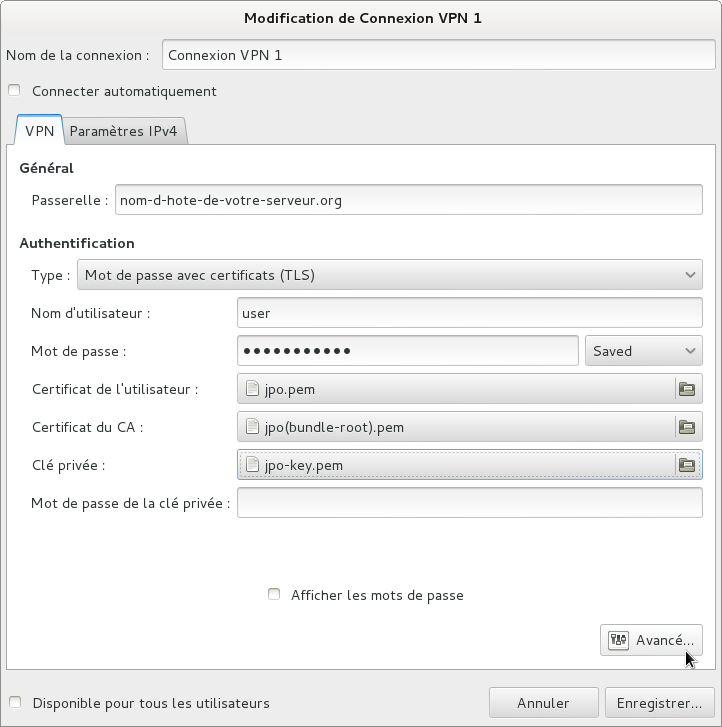

La fenêtre déroulante du milieu est généralement indiquée Ethernet par défaut. Descendre dans la liste pour chercher les connexions VPN et choisir OpenVPN, puis cliquer sur le bouton « Créer... ». 1. La nouvelle fenêtre suivante s'ouvre :

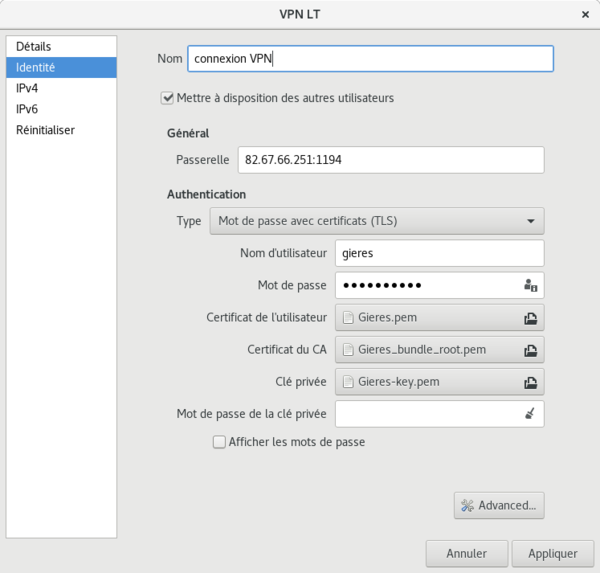

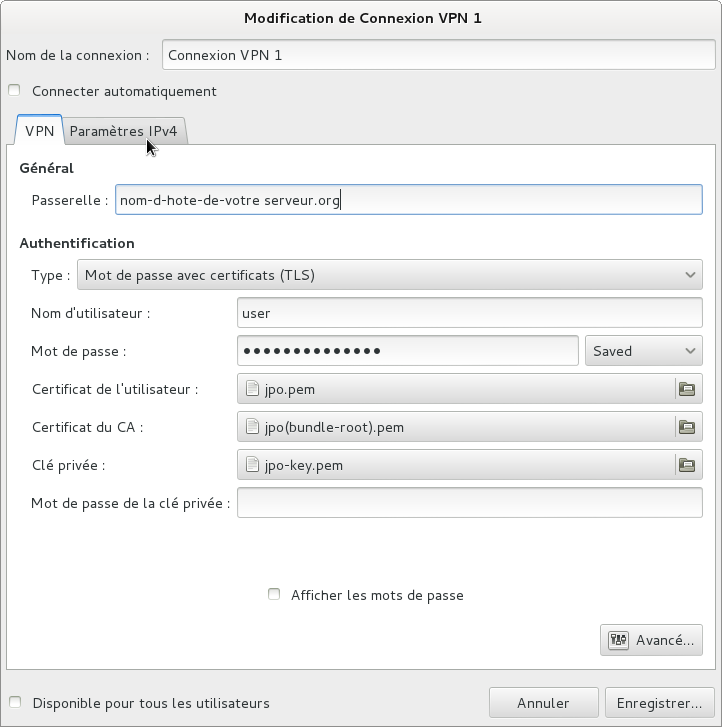

- Donner un nom à votre connexion VPN dans le champ « Nom de la connexion » ;

- champ « Passerelle », mettre l'adresse IP de votre serveur (ou son nom : mon_serveur.com) ;

- choisir le type d'authentification à « Mot de passe avec certificats (TLS) » ;

- entrer votre nom d'utilisateur et le mot de passe associé ;

- en bout de cette ligne, cliquer sur la petite icône pour faire le choix approprié : en géréral « sauvegarder le mot d epasse pour cet utilisateur » mais en cas d'utilisation d'une authentificaton au serveur au moyen de LDAP/SSSL, il faut choisir « Enregistrer le mot de passe pour tous les utilisateurs » de l'ordinateur portable ;

- télécharger les certificats :

-- le certificat de l'utilisateur est de type : « utilisateur.pem » ;

-- le certificat du CA est du type : « utilisateur-root.pem » ;

-- la clé privée est du type : « utilisateur-key.pem ».

Même si on n'utilise pas de «mot de passe pour la clé privée», il faut cliquer sur la petite icône à droite du champ pour sélectionner l'option « Le mot de passe n'est pas nécessaire » sinon, il n'est pas possible de sauvegarder la configuration, ce qu'il faut faire avant de passer à la phase suivant en cliquant sur le bouton « Enregistrer ».

Voir ci-dessous, un exemple de ce que cela doit donner :

2. Puis cliquer sur l'onglet « Général » et cocher la case « Tous les utilisateurs peuvent se connecter à ce réseau » comme sur l'image ci-dessous :

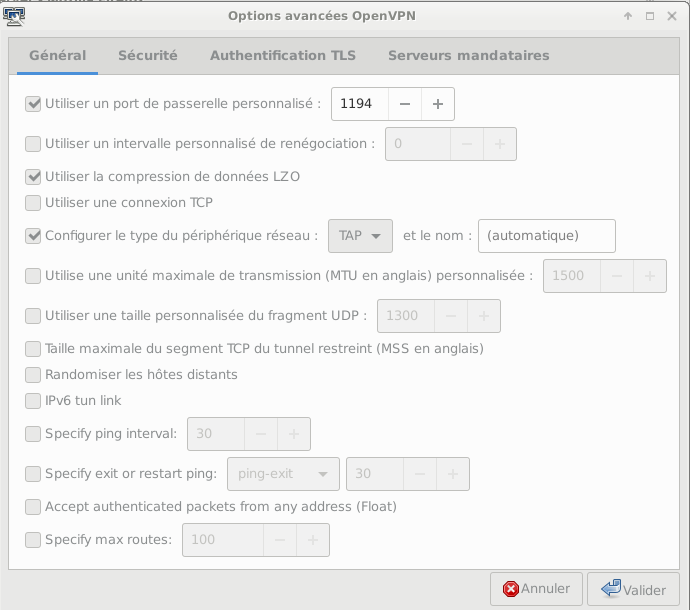

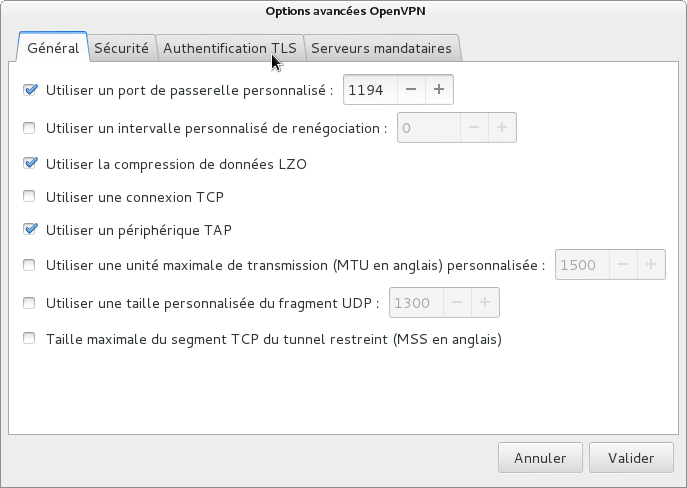

3. Si tout semble correct, appuyer sur le bouton « Enregistrer » en bas à droite pour enregistrer la configuration, puis retourner sur l'onglet VPN pour cliquer sur le bouton « Advanced ». Une fenêtre s'ouvre avec 4 onglets. Cliquer sur l'onglet « Général » et le configurer comme indiqué dans l'iamge ci-dessous :

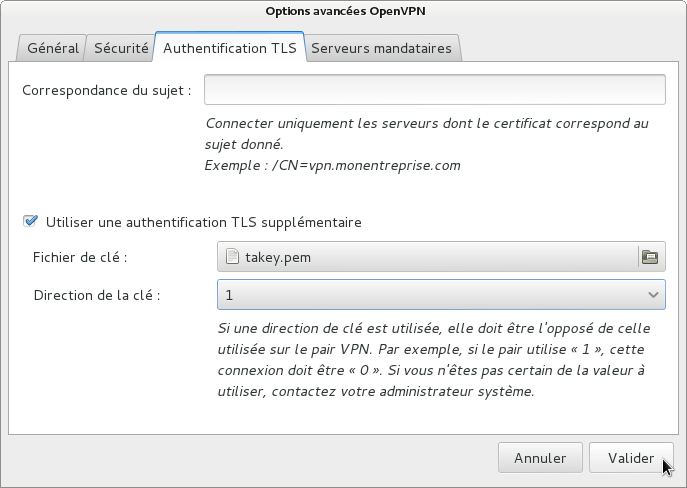

Puis cliquer sur l'onglet « Authentification TLS » et le configurer comme indiqué dans l'image ci-dessous, notamment, il faut installer la clé « takey.pem »

Cliquer sur « Valider » pour enregistrer les configurations et fermer cette fenêtre.

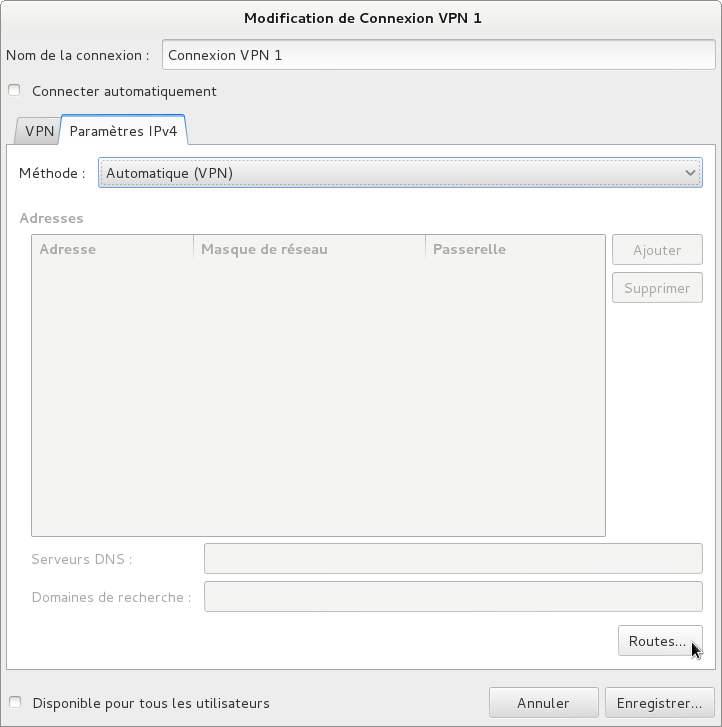

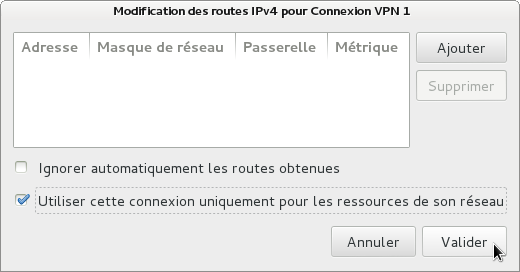

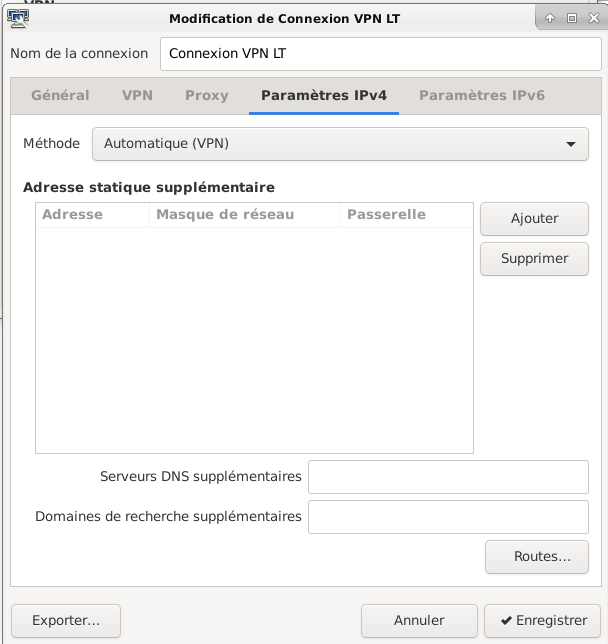

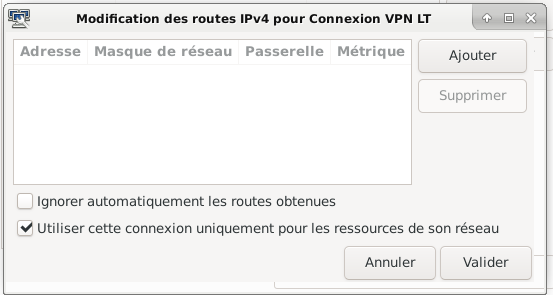

4. On est revenu sur cette fenêtre ci-dessous sur laquelle on sélectionne l'onglet « Paramètres IPV4 » :

5. Puis on clique sur le bouton « Routes ». Une nouvelle fenêtre s'ouvre :

Cocher la case « Utiliser cette connexion uniquement pour les ressources de son réseau ». Valider. Le fenêtre se ferme. On revient à la fenêtre précédente. Enregistrer. C’EST FINI !

Debian Stretch (v.9) Gnome Classic ou XFCE

1. Aller dans Applications/Outils système/Outils réseau Si vous avez déjà un réseau de configuré, vous pouvez arriver à cette fenêtre :

2. Cliquer sur le bouton « + » en bas à gauche.

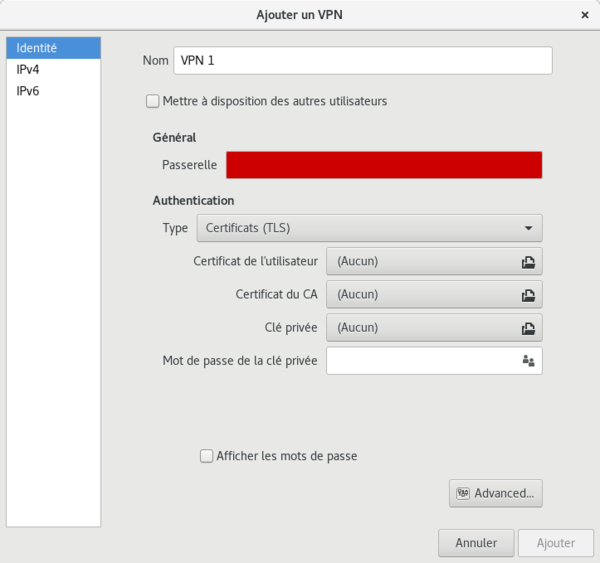

3. Choisir OpenVPN, ce qui ouvre la fenêtre suivante.

- Donner un nom à votre connexion VPN dans le champ «Nom» ;

- indiquer si vous souhaitez mettre la connexion à disposition des autres utilisateurs en cochant la case ;

- mettre l'adresse IP de votre serveur suivie de «:1194» dans le champ «Passerelle» ;

- choisir le type d'authentification à «Mot de passe avec certificats (TLS)» ;

- entrer votre nom d'utilisateur et le mot de passe associé ;

- télécharger les certificats :

-- le certificat de l'utilisateur est de type : «utilisateur.pem» ;

-- le certificat du CA est du type : «utilisateur-bundle-root.pem» ;

-- la clé privée est du type : «utilisateur-key.pem».

Même si on n'utilise pas de «mot de passe pour la clé privée», il faut cliquer sur la petite icône à droite du champ pour sélectionner l'option « The password is not required » sinon, il n'est pas possible de sauvegarder la configuration, ce qu'il faut faire avant de passer à la phase suivant en cliquant sur le bouton «Ajouter» ou Appliquer».

Voir ci-dessous, un exemple de ce que cela doit donner :

4. Si tout semble correct, appuyer sur le bouton «Appliquer» en bas à droite pour enregistrer la configuration, puis sur le bouton « Advanced ». Une fenêtre s'ouvre avec 4 onglets. Cliquer sur l'onglet « Général » et le configurer comme indiqué dans l’image ci-dessous :

Puis cliquer sur l'onglet « Authentification TLS »

Cocher les 2 cases comme sur la photo puis cliquer sur la fenêtre déroulante « Fichier de clé » pour aller chercher le fichier takey.pem. Même manipulation sur la ligne du dessous pour choisir la direction de la clé à 1.

Puis cliquer sur « Valider » pour enregistrer les configurations et on revient à la fenêtre :

4. Sur cette fenêtre ci-dessus, on sélectionne l'onglet « Paramètres IPV4 » :

5. Puis on clique sur le bouton « Routes ». Une nouvelle fenêtre s'ouvre :

Cocher la case « Utiliser cette connexion uniquement pour les ressources de son réseau ». Valider. Le fenêtre se ferme. On revient à la fenêtre précédente. Enregistrer.

C’EST FINI !

Debian Jessie (v.8) XFCE

Aller dans «Menu des applications/Paramètres/Connexions réseau». Cette fenêtre s'ouvre :

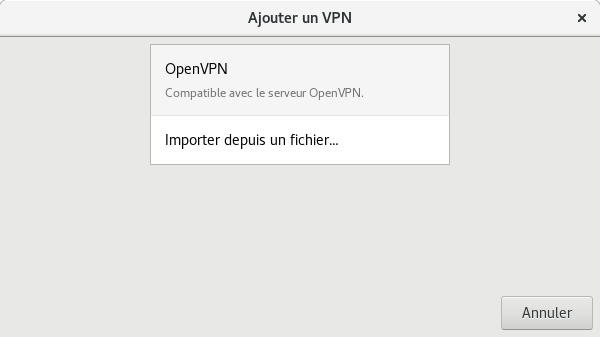

Cliquer sur «+Ajouter». Une nouvelle fenêtre s'ouvre et cliquez sur la fenêtre déroulante pour valider le choix «OpenVPN» :

Puis cliquer sur le bouton «Créer...».

La suite de la procédure est identique à la procédure pour Wheezy ci-dessous.

Debian Wheezy (v.7) Gnome Classic

Faites un clic gauche sur N-M, et sélectionner connexions VPN, puis configurez le VPN… Ensuite ajouter

Il vous faut choisir quel type de VPN vous voulez paramétrer

et renseigner toutes les variables soulignées en rouge dans le fichier de configuration. Sélectionner les 3 certificats. Ne rien mettre dans la ligne Mot de passe de la clé privée puisqu'il n'y en a pas eu de créé lors de la génération de la clé. Ensuite cliquer sur Avancé...

Renseigner comme ci-dessous, puis aller sur authentification TLS

on renseigne la takey.pem, avec le sens de la clef (très important), et on valide

puis on va vers IPV4

on sélectionne Routes

et on coche la croix au bon endroit… En fait cela va dire au client openVPN, de ne pas diriger toutes les requêtes vers le serveur VPN distant, autrement dit, vous allez pouvoir avoir un accès internet (mail, web, etc…etc) en même temps que la connexion VPN.

That’s all folks, vous validez c’est fini.

Il ne vous reste plus qu’à faire un clic gauche sur N-M, puis connexions VPN, et utiliser le VPN que vous venez de créer.

Un des intérêts de l’open-vpn en mod Tap, est que vous avez une adresse IP du réseau sur lequel vous vous connectez, autrement dit vous faites partie du Groupe de travail Samba ou du domaine windows. Cependant il peut arriver que, lorsque vous demandez à browser le réseau pour parcourir les ordinateurs, et surtout les dossiers partagés, eh bien, que ce soit le vide absolu, vous êtes tout seul :)

La solution…..relancer samba pour analyser les ordinateurs présents : en root /etc/init.d/samba restart ou service samba restart

Client Windows 10

Pour les systèmes Windows, vous devrez télécharger l'exécutable OpenVPN à l'adresse https://openvpn.net/index.php/download/community-downloads.html. OpenVPN contient un GUI Windows dans l'installeur. Au 1er octobre 2017, la version stable est 2.2.4.

Sur Windows, le répertoire de configuration pour OpenVPN est C:\Program Files\OpenVPN\config. Vous pouvez déposer là tous les fichiers nécessaires, ou créer des sous-répertoires si vous voulez configurer plusieurs connexions. Vous pouvez aussi déposer vos fichiers dans les répertoires %utilisateur\OpenVPN\config.

Déposer, soit dans le répertoire de configuration, soit dans un sous-répertoire, le fichier PKCS#12 que vous avez téléchargé précédemment, et la clé secrète partagée (takey, je suppose, ndt) si vous en utilisez une sur le serveur. Puis, créer un fichier texte et changer l'extension en .ovpn (le nom n'est pas important). L'éditer avec votre éditeur de texte favori. Aller maintenant dans le panneau d'OpenVPN-Bridge et cliquer sur le lien « Afficher un fichier de configuration client fonctionnel ». Copier et coller-le dans votre fichier de configuration (.ovpn), et changer uniquement la directive pkcs12 pour qu'elle corresponde à votre nom de certificat. Sauvegarder ce fichier. Maintenant votre client devrait pouvoir se connecter avec l'interface graphique utilisateur OpenVPN.

Client Apple Mac

Installer tunnelblick

Cocher la case « tout le trafic IPv4 à travers le VPN ».

- Si cette option est cochée, Tunnelblick demandera à OpenVPN de router tout le trafic IPv4 à travers le serveur VPN.

- Si cette option n'est pas cochée, par défaut OpenVPN utilisera le VPN uniquement pour le trafic qui est destiné au réseau du VPN. Tout le reste du trafic utilisera la connexion internet normale sans passer par le VPN. Le comportement par défaut de OpenVPN peut être modifié dans la configuration OpenVPN ou dans le serveur VPN et peut faire que tout le trafic IPv4 soit routé vers le serveurVPN comme si cette option était cochée.

Fichier de configuration

Voici un fichier de configuration qui fonctionne mais dont la sécurité/sûreté n'a pas été testée.

client dev tap proto udp remote MonServeur.com 1194 resolv-retry infinite nobind auth-user-pass persist-key persist-tun pkcs12 MaCle.p12 tls-client ns-cert-type server tls-auth takey.pem 1 verb 3

Client Android

Vous ne pouvez pas utiliser le mode TAP, et donc openvpn-bridge, avec Android.

S'il vous plaît, lire ceci pour plus d'information :

https://openvpn.net/faq/why-does-the-app-not-support-tap-style-tunnels/

Vous pouvez utiliser openvpn-routed :

https://wiki.contribs.org/OpenVPN_Routed

Advanced configuration

Some advanced options are not presented in the panel. The goal was to keep the panel as simple as possible as most installations won't need to change advanced settings. But advanced options are still available with some DB keys:

- ConfigRequired: (enabled|disabled). If set to enable, clients will be rejected unless a configuration rule match the common name of their certificate. This can be useful if you use just one CA to sign a lot of different certificates, but only want a limited number of certificates to connect to the VPN

- UDPPort: (number) Change the port the server listen to when running in UDP mode

- TCPPort: (number) Change the port the server listen to when running in TCP mode

- access: (private|public) you should let this to public as running a VPN server just for the local network make no sens

- cipher: (valid cipher name) You can force the cipher to use. If you put auto, or delete this key, client and server will negotiate the stronger cipher both side support. To have the list of the supported cipher, issue the command

openvpn --show-ciphers

- clientToClient: (enabled|disabled) If you want to prevent two clients to communicate, you should enable this option

- duplicateCN: (enabled|disabled) If you want to allow several clients to connect simultaneously using the same certificate, you need to enable this option (default is disabled)

- compLzo: (enabled|disabled) This option control the usage of real time LZO compression. Enabling it usually improve the performance at no cost. It uses an adaptive algorithm, if data sent over the tunnel are uncompress-able, the compression will automatically be disabled. You may want to disable it on small hardware.

- management: (<ip to bind to>:<port>:<password>) this key control the management interface of OpenVPN. The default is to listen only on the loopback interface. It's used to display connected clients. You can allow the access on the local network to get some more statistics using for example: http://www.mertech.com.au/mertech-products-openvpnusermanager.aspx

- maxClients: (number) maximum number of clients connected at a time

- mtuTest: (enabled|disabled) When using UDP as transport protocol, mtu-test will measure the best MTU for the virtual interface. You should let it enabled unless you know what you're doing

- protocol: (udp|tcp) The transport protocol to use. UDP is recommended for both security and performance, but there are situations where you'll need to use TCP. If you use TCP, you should set TCPPort directive to set the port the daemon will listen on (instead of UDPPort)

- redirectGW: (perClient|always) The default is to enable the gateway redirection on a per client basis. But if you want the redirection to be always enabled, you can set this key to "always". This way, you won't have to create a new rule for each client.

- tapIf: (tap interface) use this tap interface. You should use a free tap interface enslaved in the bridge interface (configured with the bridge-interface contrib). Do not change this setting unless you know what you're doing

Once you have configured the service like you want, just run the command

signal-event openvpn-bridge-update

Désinstallation

Pour enlever la contribution, lancer seulement :

yum remove smeserver-openvpn-bridge

Vous pouvez également vouloir retirer les autres dépendances si vous ne les utilisez plus :

yum remove smeserver-phpki phpki smeserver-bridge-interface perl-Net-OpenVPN-Manage perl-Net-Telnet

Notes

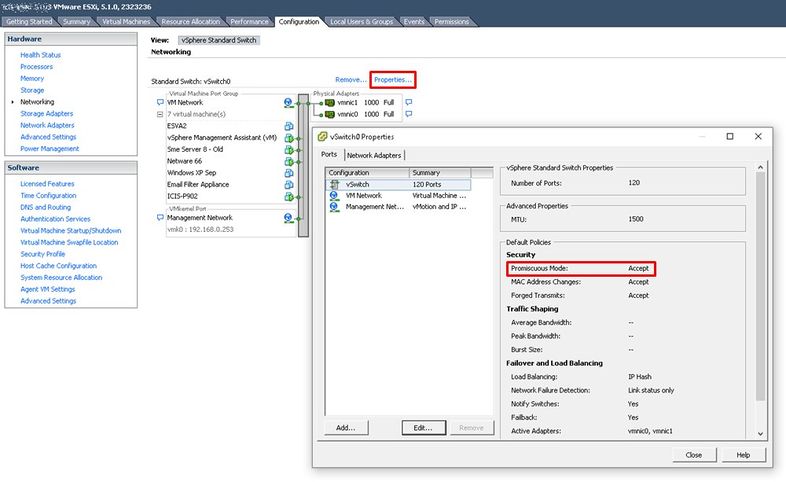

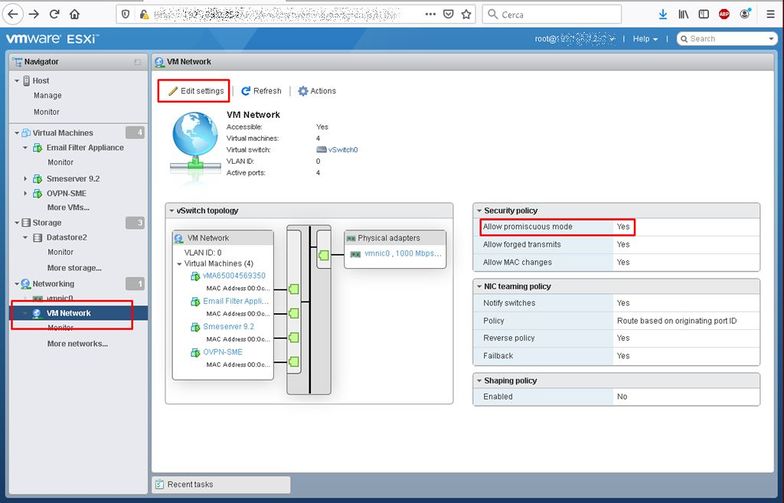

OpenVPN and SME installed in virtual machine - VMWare promiscuous mode

By default for all version of ESX(i) starting from 3.5 to 7.0 (current in february 2020) VMWare rejects packets in promiscuous mode on the vSwitch, which will cause trouble with OpenVPN in bridge mode. The main symptom is that after successful authentication from your remote client you can ping/reach only the OpenVPN server while any other ip address on the LAN can't be pinged/reached. To correct this in VMWare set:

Configuration > Networking > your vSwitch: Properties > Ports-tab > vSwitch > Edit > Security-tab > Promiscuous mode: accept

For ESXI hypervisor still working with vSphere client:

For ESXI greater than 6.5 using webui client:

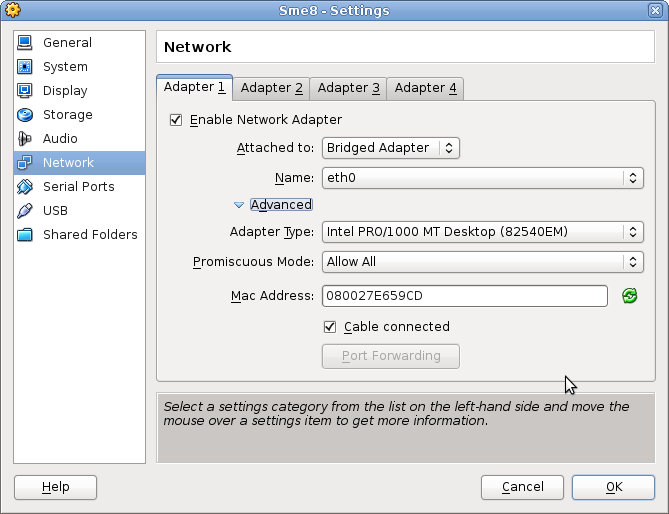

OpenVPN and SME installed in virtual machine - Virtualbox promiscuous mode

There is the same thing in virtualbox, you need to give the argument "allow all" in the network tab configuration.

virtual machine > configuration > network > adapter 1

choose adapter type "intel pro 1000....."

then put attached to on "bridged adapter" on your default NIC

click on advanced

then put promiscuous mode on "allow all"

OpenVPN and SME installed in virtual machine - Other hypervisors

It's documented that you can experience such problems in other hypervisors like OVirt, Proxmox, XEN or others. Keep in mind to search for equivalent settings concerning "promiscuous mode" of vSwitch.

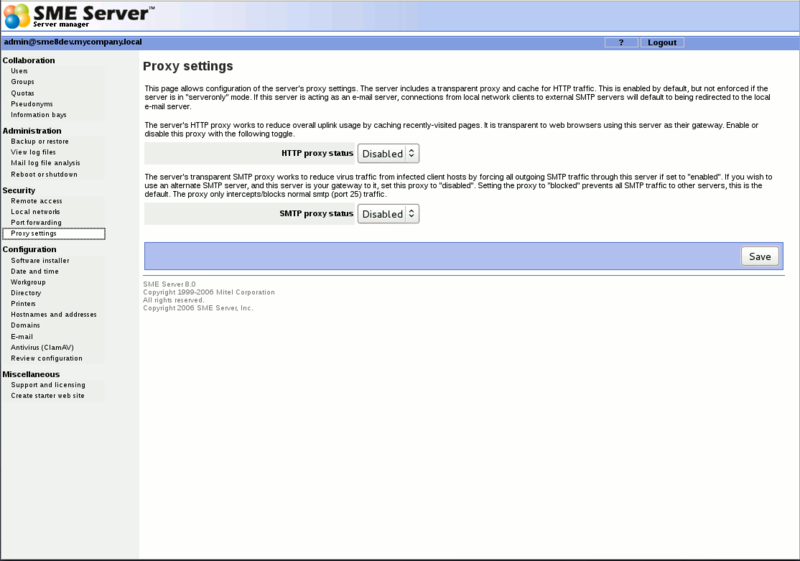

Transparent proxy settings

go to the server-manager>Proxy services and disabled http and smtp proxy

Solutions de contournement et problèmes connus

Si vous migrez de SME 8 à SME 9 et que vous ne parvenez pas à vous connecter après avoir correctement migré vos certificats, cela peut être lié à un algorithme insuffisamment sécurisé. Les notes de publication de CentOS 6.9 indiquent que "La prise en charge des protocoles et algorithmes cryptographiques non sécurisés a été abandonnée. Cela affecte l'utilisation des paramètres MD5, SHAO, RC4 et DH de moins de 1024 bits". Bien sûr, la vraie solution serait de migrer tous vos certificats vers un meilleur algorithme.

Bogues

Ouvrir, svp, des bogues dans la section SME-Contribs dans bugzilla et sélectionner le composant smeserver-openvpn-bridge ou utiliser ce lien.

| ID | Product | Version | Status | Summary (6 tasks) ⇒ |

|---|---|---|---|---|

| 12500 | SME Contribs | 10.0 | CONFIRMED | update default config file |

| 12437 | SME Contribs | 10.0 | CONFIRMED | initial install unable to connect after configuration |

| 12435 | SME Contribs | 10.0 | CONFIRMED | failure to download crl |

| 10914 | SME Contribs | 9.2 | UNCONFIRMED | OpenVPN kicking connections generate an error and does not disconnect |

| 10913 | SME Contribs | 9.2 | UNCONFIRMED | OpenVPN connections status showing time in non-human readable format |

| 6914 | SME Contribs | 8.0 | UNCONFIRMED | Can not access internet after switch serveronly to servergateway and back again |

Autres articles dans cette catégorie

Ipsec, Libreswan, Libreswan-xl2tpd, OpenVPN, OpenVPN Bridge, OpenVPN Bridge/fr, OpenVPN Routed, OpenVPN SiteToSite, SME Server wishlist, SoftEther VPN, Softethervpn-server, VPN, Wireguard