Difference between revisions of "Email Whitelist-Blacklist Control/fr"

(→Bogues) Tags: Mobile edit Mobile web edit |

m (→Changelog) |

||

| (5 intermediate revisions by the same user not shown) | |||

| Line 46: | Line 46: | ||

2. Configurer | 2. Configurer | ||

| − | |||

| − | + | Une fois que vous avez fait cela, une nouvelle option du menu est visible dans le gestionnaire de serveur sur le côté gauche, appelée E-mail WBL. Le traffic est scanné et peut être bloqué en fonction des méthodes activées sur les différents écrans. Cliquer sur la nouvelle option du menu fera apparaître 3 boutons . | |

| − | + | Vous pouvez utiliser ce panneau pour définir des listes blanches/noires de courrier électronique et des RBL. La liste de RBL est utilisée pour ajuster DNSBL et RHSBL. (Les RBL (Realtime Blackhole List) ou DNSBL (Black List DNS) sont des listes de serveurs ou de réseaux IP connus pour aider, accueillir, produire ou retransmettre des spams ou fournir un service pouvant être utilisé comme support pour l’expédition de spams : OpenSMTP Relay, Open Proxy List (OPL). | |

| + | '''[RBLs List]''' | ||

| − | Si vous appuyez sur le bouton | + | Si vous appuyez sur le bouton « Liste Noire », vous verrez la fenêtre suivante : |

[[File:Bl.png]] | [[File:Bl.png]] | ||

| − | + | Si vous appuyez sur le bouton « Liste Blanche », vous verrez la fenêtre suivante : | |

[[File:Wl.png]] | [[File:Wl.png]] | ||

| + | |||

| + | Et si vous pressez le bouton « Liste RBL », vous verrez la fenêtre suivante : | ||

| + | |||

| + | [[File:Wbl rbl.jpg|842px]] | ||

| + | |||

| + | |||

| + | Et enfin, si vous appuyez sur le bouton « SAUVEGARDER », toutes les modifications que vous avez apportées seront appliquées ; attendez le message de confirmation. | ||

===Exemples d'utilisation=== | ===Exemples d'utilisation=== | ||

| Line 63: | Line 70: | ||

====Liste Noire==== | ====Liste Noire==== | ||

| − | + | =====Plugin: Helo===== | |

| − | + | ||

| − | + | Format: | |

| − | + | some.host.domain | |

| − | + | ||

| − | + | Ajouter des domaines, des noms d'hôtes ou des modèles d'expressions régulières en perl au fichier de configuration <badhelo> ; une par ligne. | |

| + | |||

| + | {{Note box|type=Note : | vous ne pouvez pas bloquer des adresses IP HELO avec ce module. Il n'est pas conçu pour faire cela. Veuillez regarder d'autres méthodes comme un blocage directe de l'IP au travers du « firewall » ou au moyen de contributions comme Fail2ban, GeoIP, xt_tables, ...}} | ||

| + | |||

| + | https://github.com/smtpd/qpsmtpd/blob/master/plugins/helo | ||

| + | |||

| + | Vérifications dans le fichier de configuration <badhelo>, y compris yahoo.com et aol.com, que ni le vrai Yahoo, ni le vrai AOL n'utilisent mais que les spammeurs utilisent beaucoup. | ||

| + | Comme qmail avec le correctif qregex, le fichier <badhelo> peut également contenir des expressions régulières perl. En plus du traitement normal des expressions rationnelles, un motif peut commencer par un caractère « ! », et contenir une vérification négative (!~). | ||

| + | |||

| + | =====Module : Badmailfrom===== | ||

| + | |||

| + | Format: | ||

| + | @host or user@host | ||

| − | + | Ce module prend également en charge les vérifications d'expressions régulières. Cela permet de refuser des modèles spéciaux (par exemple, FQDN-VERP, pourcentage de hack, bangs, double ats). Les modèles sont stockés dans la réponse du modèle de format '''(\s+)'''', où le modèle est une expression de modèle Perl. N'oubliez pas d'ancrer le modèle (au début ^ et à la fin $) si vous souhaitez l'empêcher de vérifier n'importe où dans la chaîne. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | https://github.com/smtpd/qpsmtpd/blob/master/plugins/badmailfrom | |

====Liste Blanche==== | ====Liste Blanche==== | ||

| − | Whitelisthosts - Voir ce message du forum : http://forums.contribs.org/index.php/topic,51429.0.html | + | =====Whitelisthosts===== |

| + | - Voir ce message du forum : http://forums.contribs.org/index.php/topic,51429.0.html | ||

Adresse IP unique | Adresse IP unique | ||

| Line 90: | Line 105: | ||

192.168 | 192.168 | ||

| − | WhitelistHELO | + | =====WhitelistHELO===== |

host.domain.com | host.domain.com | ||

| − | Whitelistsenders | + | =====Whitelistsenders===== |

joe@foo.com | joe@foo.com | ||

@foo.com | @foo.com | ||

| Line 104: | Line 119: | ||

{{#bugzilla:columns=id,product,version,status,summary |sort=id |order=desc |component=smeserver-wbl |noresultsmessage="No open bugs found."}} | {{#bugzilla:columns=id,product,version,status,summary |sort=id |order=desc |component=smeserver-wbl |noresultsmessage="No open bugs found."}} | ||

| − | === | + | ===Journal des modifications=== |

Seule la version publiée dans smecontribs est répertoriée ici. | Seule la version publiée dans smecontribs est répertoriée ici. | ||

Latest revision as of 17:16, 27 August 2023

Mainteneur

Initialement développée par Darrell May.

stephdl Stéphane de Labrusse AKA Stephdl

Version

Description

Cette contribution installe une entrée dans le menu du gestionnaire du serveur (server-manager) pour indiquer des listes blanches (whitelists) et des listes noires (blacklists) définies par l'utilisateur de courriels.

Une liste blanche de messagerie est une liste d'hôtes, domaines ou adresses e-mail qui sera acceptée par le Serveur SME indépendamment du contenu de spam ou l'origine possible. Les administrateurs doivent faire preuve de prudence lors de l'utilisation des listes blanches parce que le courrier électronique provenant d'adresses sur liste blanche contournera un grand nombre de mécanismes que le Serveur SME utilise pour identifier les courriels dangereux.

Une liste noire de messagerie est une liste d'hôtes, domaines ou adresses e-mail qui seront bloqués tout le temps.

Installation

1. Installation du paquet le plus récent de Email Whitelist-Blacklist à partir du dépôt smecontribs :

yum install --enablerepo=smecontribs smeserver-wbl

yum install --enablerepo=smecontribs smeserver-wbl

Reconfigurer la machine :

signal-event console-save

ou si vous préférez redémarrer votre serveur :

signal-event post-upgrade; signal-event reboot

yum --enablerepo smecontribs install smeserver-wbl

Reconfigurer la machine :

signal-event console-save

ou si vous préférez redémarrer votre serveur :

signal-event post-upgrade; signal-event reboot

2. Configurer

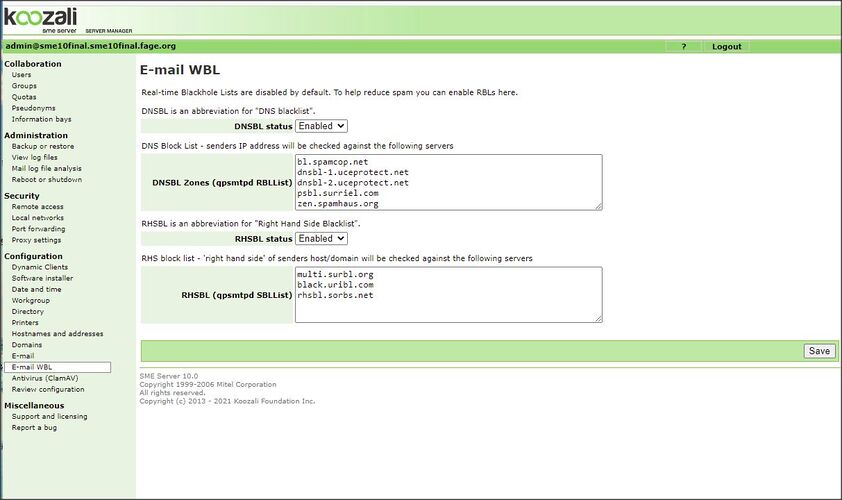

Une fois que vous avez fait cela, une nouvelle option du menu est visible dans le gestionnaire de serveur sur le côté gauche, appelée E-mail WBL. Le traffic est scanné et peut être bloqué en fonction des méthodes activées sur les différents écrans. Cliquer sur la nouvelle option du menu fera apparaître 3 boutons . Vous pouvez utiliser ce panneau pour définir des listes blanches/noires de courrier électronique et des RBL. La liste de RBL est utilisée pour ajuster DNSBL et RHSBL. (Les RBL (Realtime Blackhole List) ou DNSBL (Black List DNS) sont des listes de serveurs ou de réseaux IP connus pour aider, accueillir, produire ou retransmettre des spams ou fournir un service pouvant être utilisé comme support pour l’expédition de spams : OpenSMTP Relay, Open Proxy List (OPL).

[RBLs List]

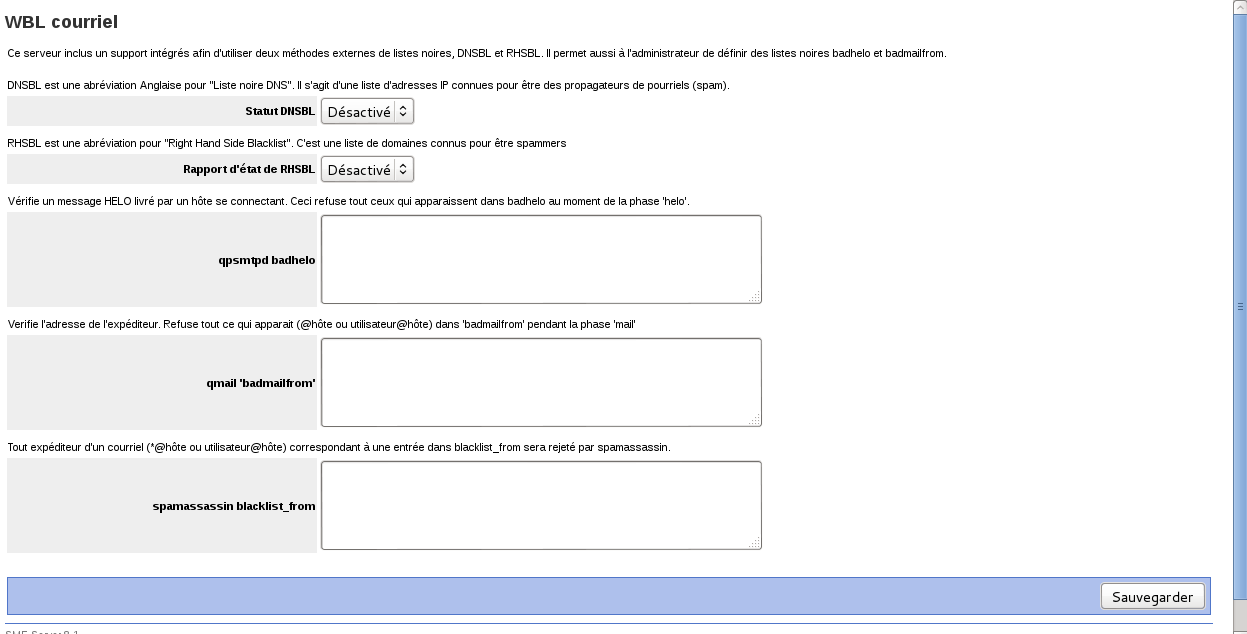

Si vous appuyez sur le bouton « Liste Noire », vous verrez la fenêtre suivante :

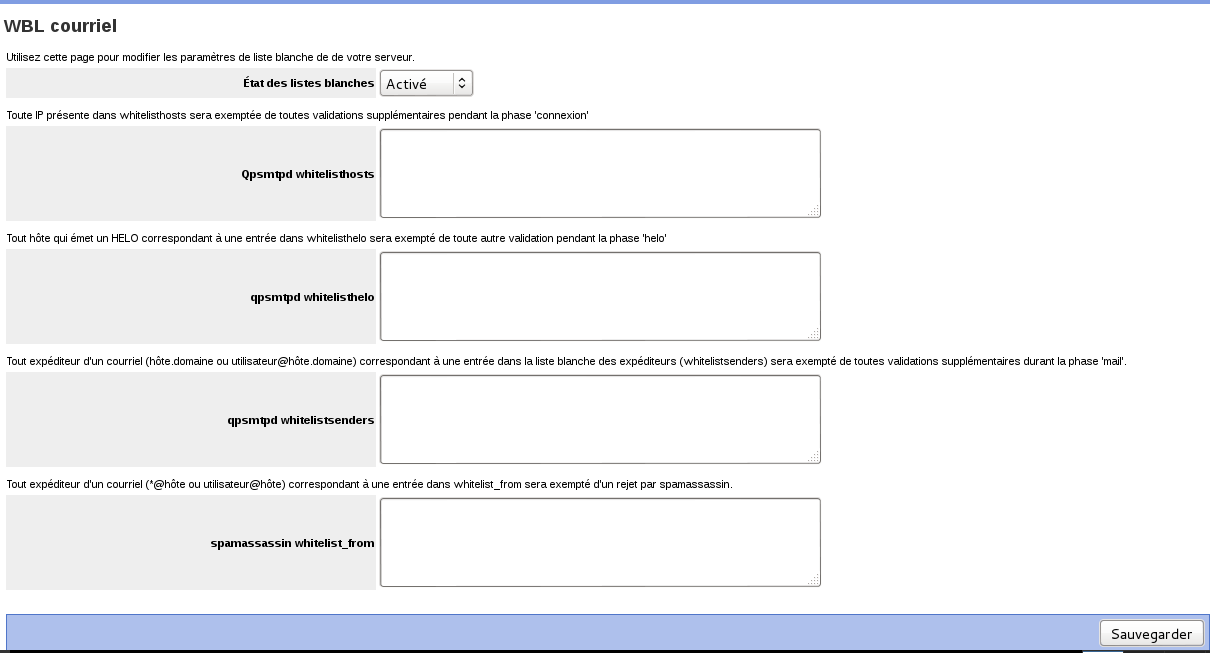

Si vous appuyez sur le bouton « Liste Blanche », vous verrez la fenêtre suivante :

Et si vous pressez le bouton « Liste RBL », vous verrez la fenêtre suivante :

Et enfin, si vous appuyez sur le bouton « SAUVEGARDER », toutes les modifications que vous avez apportées seront appliquées ; attendez le message de confirmation.

Exemples d'utilisation

Liste Noire

Plugin: Helo

Format: some.host.domain

Ajouter des domaines, des noms d'hôtes ou des modèles d'expressions régulières en perl au fichier de configuration <badhelo> ; une par ligne.

https://github.com/smtpd/qpsmtpd/blob/master/plugins/helo

Vérifications dans le fichier de configuration <badhelo>, y compris yahoo.com et aol.com, que ni le vrai Yahoo, ni le vrai AOL n'utilisent mais que les spammeurs utilisent beaucoup.

Comme qmail avec le correctif qregex, le fichier <badhelo> peut également contenir des expressions régulières perl. En plus du traitement normal des expressions rationnelles, un motif peut commencer par un caractère « ! », et contenir une vérification négative (!~).

Module : Badmailfrom

Format: @host or user@host

Ce module prend également en charge les vérifications d'expressions régulières. Cela permet de refuser des modèles spéciaux (par exemple, FQDN-VERP, pourcentage de hack, bangs, double ats). Les modèles sont stockés dans la réponse du modèle de format (\s+)', où le modèle est une expression de modèle Perl. N'oubliez pas d'ancrer le modèle (au début ^ et à la fin $) si vous souhaitez l'empêcher de vérifier n'importe où dans la chaîne.

https://github.com/smtpd/qpsmtpd/blob/master/plugins/badmailfrom

Liste Blanche

Whitelisthosts

- Voir ce message du forum : http://forums.contribs.org/index.php/topic,51429.0.html

Adresse IP unique

192.168.10.1

Sous-réseaux

192.168.10. (faîtes attention - with no trailing . you match 192.168.100 - 192.168.109. ) 192.168

WhitelistHELO

host.domain.com

Whitelistsenders

joe@foo.com @foo.com

Problèmes connus

Voir les bogues ci-dessous.

Bogues

Veuillez faire remonter les bogues dans la section SME Contribs de bugzilla .

| ID | Product | Version | Status | Summary (6 tasks) ⇒ |

|---|---|---|---|---|

| 12649 | SME Contribs | 11.0 | CONFIRMED | SME11 remove /etc/e-smith/templates/var/service/qpsmtpd/config/badmailfrom |

| 10472 | SME Contribs | Futur | CONFIRMED | NFR Add subnet checking to whitelist hosts |

| 10117 | SME Contribs | Futur | CONFIRMED | add support for URIBL |

| 9276 | SME Contribs | 8.2 | CONFIRMED | design and documentation of qpsmtpd wbl vs spamassassin white or black lists |

| 9275 | SME Contribs | 8.2 | CONFIRMED | wbl whitelist status switch does nothing in server manager |

| 4664 | SME Contribs | 7.3 | CONFIRMED | Redesign wbl dbase to improve efficiency |

Journal des modifications

Seule la version publiée dans smecontribs est répertoriée ici.

- Edit Menu entry to conform to new arrangements [SME: 12493]

2024/02/25 Jean-Philippe Pialasse 0.5.0-8.sme

- reload qpsmtpd config on panel update [SME: 12490]

2022/04/17 Jean-Philippe Pialasse 0.5.0-7.sme

- fix multiple rpm owned files [SME: 11678]

- Add in class def in overall div in ep file [SME: 11828]

- fix reference update in server manager [SME: 11687]